Esta publicación forma parte de una serie de blog en curso en la que se analizan las “Apuestas seguras” (predicciones que es casi seguro que se cumplan) y las “Apuestas arriesgadas” (predicciones que es menos probable que se cumplan) con respecto a la ciberseguridad en 2017.

El mercado de seguridad del endpoint experimentará algunos cambios drásticos en 2017. Todo está sometido a importantes cambios, desde la disposición de los agentes de amenazas, hasta los proveedores de seguridad y la naturaleza de los endpoints. Probablemente esto coja a muchas organizaciones desprevenidas. Sin embargo, existen opciones para que los expertos en seguridad interesados se preparen para ello. En esta publicación, resaltaré cuatro cambios que puede que los expertos en seguridad perciban en 2017.

Apuestas seguras

Rápida consolidación en el mercado de seguridad del endpoint

Según la empresa de investigación Cybersecurity Ventures, en 2016 había más de tres docenas de proveedores y empresas emergentes en el mercado de seguridad del endpoint. Para un evaluador o comprador de productos de seguridad, son demasiadas opciones, demasiados enfoques dispares y demasiada confusión, lo que suponen claros indicios de saturación en cualquier mercado.

Los inversores también parecen haber reconocido que el mercado de seguridad del endpoint está llegando a su punto de saturación: 2016 trajo consigo una disminución de los fondos de nuevas empresas emergentes de seguridad, en comparación con 2015. Puesto que cada vez menos empresas emergentes (nuevas y existentes) reciben fondos, aquellas que no pueden proporcionar suficiente valor a los compradores como para conseguir hacerse un hueco en este concurrido mercado desaparecerán inevitablemente. A otras las adquirirán los proveedores de antivirus tradicionales que sean conscientes de la necesidad de modernizar rápidamente sus ofertas para seguir siendo competitivos.

A medida que acelera el ritmo de los ciberataques, también lo hace esta consolidación del mercado. Los proveedores de seguridad del endpoint se darán cuenta de que deben avanzar con rapidez para adaptarse al ritmo del panorama de las amenazas y las condiciones del mercado. Estas condiciones se traducirán en una consolidación rápida y darwiniana del mercado de seguridad del endpoint.

Drástico aumento en el uso de kits de exploits

Una investigación reciente de Unit 42, el equipo de inteligencia sobre amenazas de Palo Alto Networks, reveló los tres principales motivos por los que los ciberdelincuentes siguen confiando en gran medida en los kits de exploits:

- Los kits de exploits presentan a los ciberatacantes una opción mucho más sigilosa para infectar hosts de Windows con malware.

- El proceso de creación de exploits es automático.

- Los delincuentes pueden usar kits de exploits para externalizar básicamente la distribución de malware.

En otras palabras, los kits de exploits convierten los ciberataques en una operación automática, externalizada y escalable para los delincuentes. Además, gracias a la posibilidad de alquilar el acceso a cualquier número de kits de exploits por solo unos cientos de dólares al mes, el lanzamiento de un ataque con kits de exploits es ahora mucho más asequible que nunca.

La seguridad de la información siempre ha sido un problema de “policías y ladrones”. Y, con los kits de exploits, los ladrones añaden la automatización, la externalización y la escalabilidad a su lado de la ecuación. Esta es una tendencia que sin duda seguirá aumentando en 2017. El sector de la seguridad, por su parte, parece que solo se ha dado cuenta recientemente de que debe igualar esas capacidades o arriesgarse a perder esta batalla. Afortunadamente, existen soluciones de protección avanzada de endpoints que ya ofrecen estas capacidades de prevención automatizadas y escalables a las organizaciones con visión de futuro.

Apuestas arriesgadas

Aumento en el mercado de malware basado en macOS

En marzo de 2016, Unit 42 descubrió KeRanger, la primera instancia de un ransomware basado en macOS. Desde entonces, el equipo ha descubierto varios nuevos tipos de malware exclusivos de macOS. Esta tendencia no supone una sorpresa; lo extraño es que tardara tanto en llegar.

Los sistemas basados en macOS presentan a los ciberdelincuentes un conjunto perfecto de circunstancias:

- Una falsa percepción de seguridad entre los usuarios finales: los pocos casos de infracciones de seguridad que se han producido tradicionalmente en sistemas basados en macOS pueden llevar a los usuarios a estar menos atentos al mantenimiento de la ciberseguridad, aunque existen riesgos similares a los de los sistemas basados en Windows (por ejemplo, estos sistemas comparten muchas de las mismas aplicaciones vulnerables, como Adobe Flash).

- Una falta de soluciones de seguridad del endpoint sofisticadas: la mayoría de los sistemas basados en macOS o no tienen ninguna solución de seguridad del endpoint implementada o utilizan las mismas soluciones de antivirus tradicionales que se ha demostrado que son ineficaces contra las ciberamenazas actuales.

- Aumento de la adopción en organizaciones del ecosistema de tecnologías de Apple (desde iPhones hasta iPads y equipos Mac): en un informe reciente de Nomura (encuesta a directores de información, octubre 2016), se reveló que un 42 % de los directores de información encuestados “indicó que los productos de Apple están cada vez más generalizados en su infraestructura de TI”.

¿Un gran y creciente número de usuarios empresariales que siguen unas medidas de ciberseguridad deficientes y no cuentan con soluciones de seguridad del endpoint automatizas y sofisticadas para proteger sus sistemas? Parece el objetivo perfecto para ciberdelincuentes astutos que buscan nuevas fuentes de ingresos por ransomware en 2017.

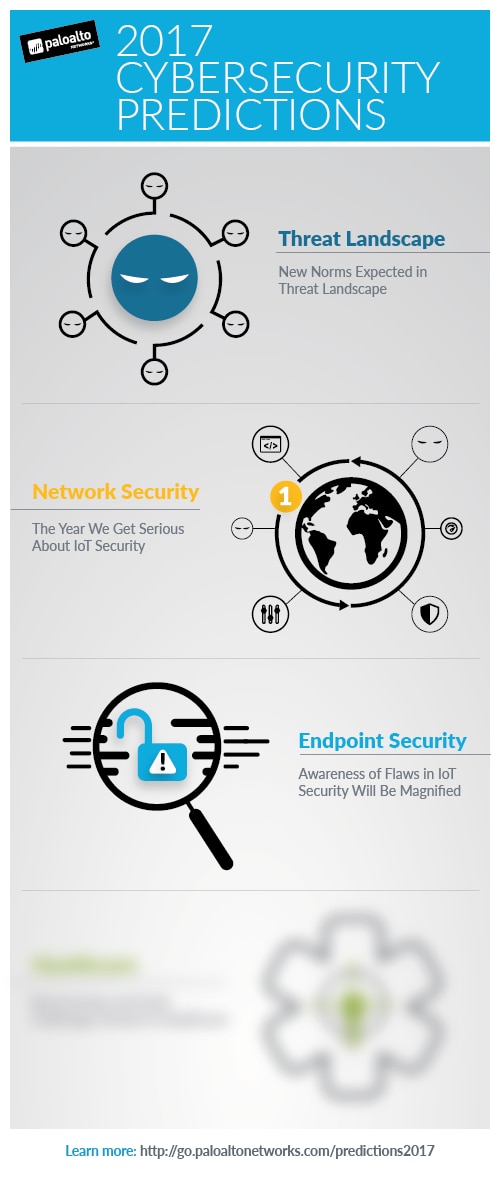

Aumento de la concienciación sobre los fallos de seguridad del Internet de las cosas

La proliferación del Internet de las cosas (IoT, por sus siglas en inglés) ya está en marcha. Según la empresa de investigación Gartner, había un número estimado de 6400 millones de dispositivos de IoT en uso en 2016. Esta empresa prevé que habrá más de 20 000 millones dispositivos de IoT conectados en 2020. A pesar del alto número de dispositivos, la seguridad del IoT sigue dejándose en segundo lugar. Esto es preocupante si tenemos en cuenta los siguientes factores:

- El aumento de la interconectividad entre los dispositivos de IoT

- El potencial para recopilar y compartir datos entre dispositivos de IoT y sus servicios de datos compatibles

- El número desconocido, pero posiblemente elevado y en aumento, de vulnerabilidades dentro del ecosistema de IoT

El ecosistema de IoT sigue estando en sus inicios tecnológicos. Puede que aún no sea obvia la amplitud y el impacto de los fallos de seguridad existentes debido a las limitadas capacidades de conectividad e informática de los dispositivos que se usan actualmente.

Con toda probabilidad este sería el mismo argumento que se utilizó para justificar la distribución de sistemas no seguros en el sector de la automoción hasta que los investigadores demostraron que podían atacar de forma remota un coche que conducía a velocidades de autopista en 2015.

A medida que las capacidades y el número de dispositivos de IoT sigan aumentando en 2017, los fallos de seguridad inherentes que se hayan ignorado en el pasado se volverán más prominentes, complejos y alarmantes. Las organizaciones que desarrollan, producen y alojan estos dispositivos deben hacer un esfuerzo conjunto para integrar la seguridad en estos dispositivos y las redes en las que operan. Convertirse en la primera organización que tiene que hacer frente a las repercusiones públicas de una infracción en seguridad de IoT no supone una “ventaja adicional por ser pionero” en ningún sector.

¿Cuáles son sus predicciones de ciberseguridad en lo que respecta a la seguridad del endpoint? Comparta sus ideas en los comentarios y manténgase atento a la próxima publicación de esta serie en la que compartiremos predicciones para el sector sanitario.