VENTAJAS

Una hoja de ruta para la seguridad adaptada a su organización

¿Tiene clara la estrategia de seguridad que quiere para su organización? ¿Quiere saber cómo le ayudaría esa estrategia a mejorar su ciberresiliencia e impulsar su crecimiento? ¿O quizás le interese ver cómo encaja Palo Alto Networks en su entorno de seguridad actual?

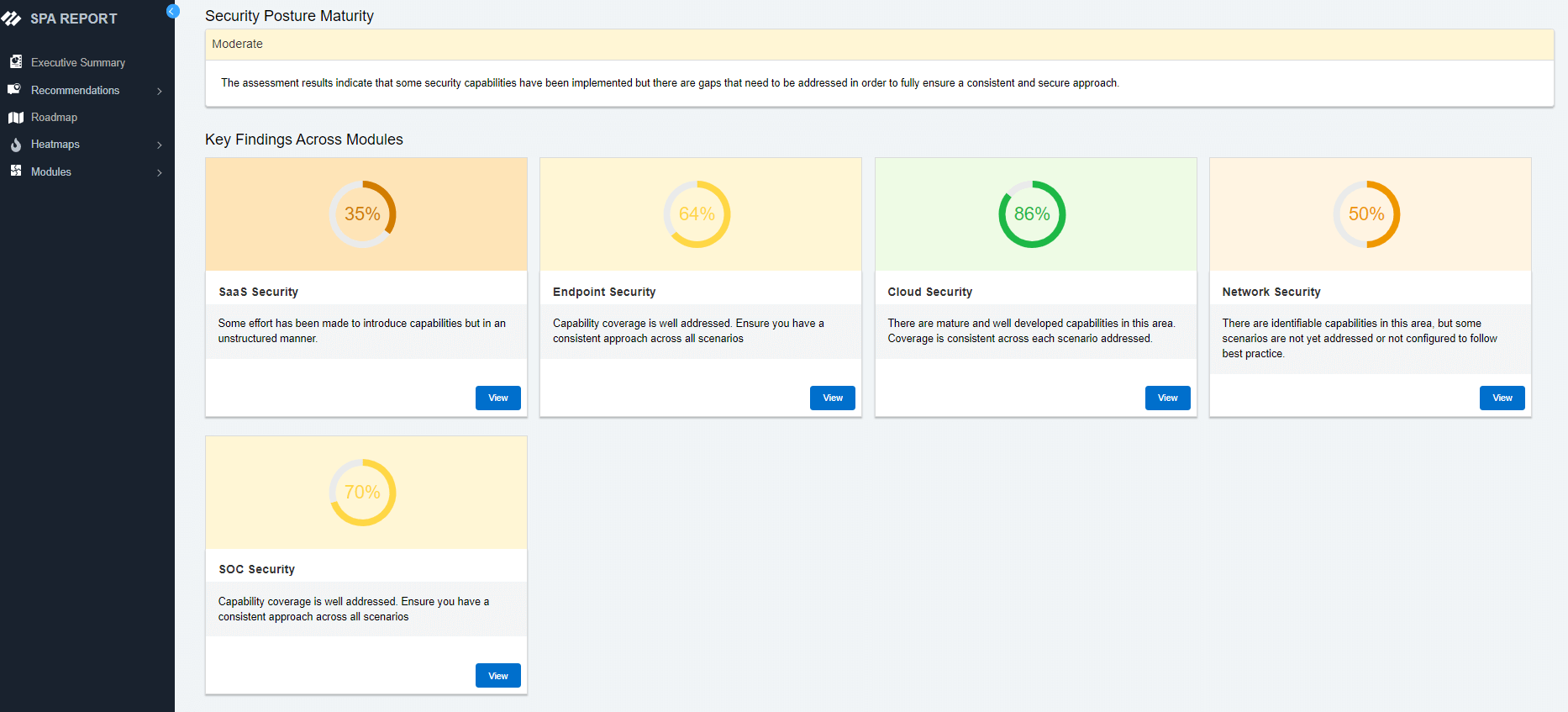

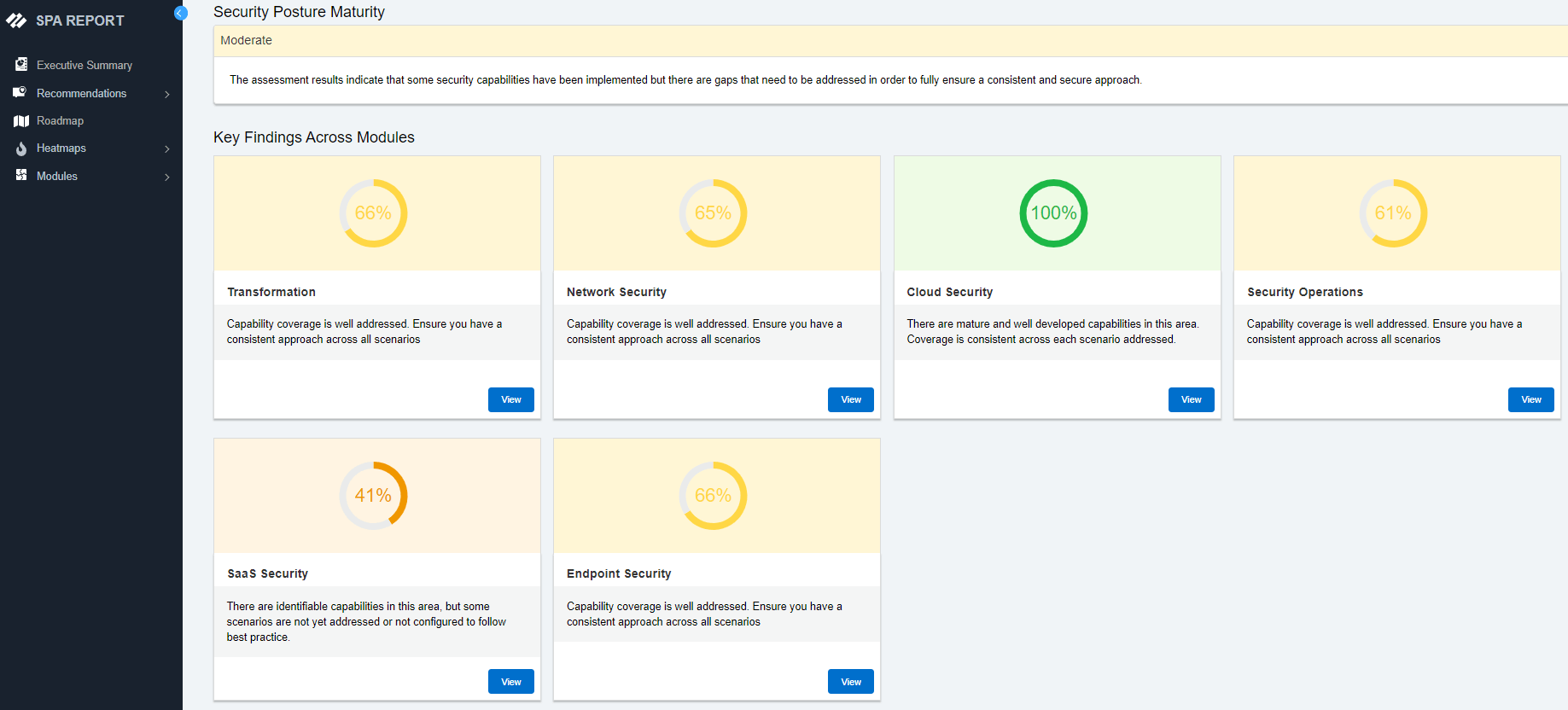

Sea como sea, la evaluación de la estrategia de seguridad (SPA) de Palo Alto Networks le ayuda a simplificar sus iniciativas de transformación, garantizar la máxima rentabilidad y optimizar la ciberresiliencia. La herramienta analiza su entorno actual y elabora una hoja de ruta para lograr los resultados que desea en materia de ciberseguridad; todo, de manera completamente autónoma.

Sea como sea, la evaluación de la estrategia de seguridad (SPA) de Palo Alto Networks le ayuda a simplificar sus iniciativas de transformación, garantizar la máxima rentabilidad y optimizar la ciberresiliencia. La herramienta analiza su entorno actual y elabora una hoja de ruta para lograr los resultados que desea en materia de ciberseguridad; todo, de manera completamente autónoma.

Usted elige

Escoja la evaluación de seguridad que más se ajuste a las necesidades particulares de su organización. En cuestión de minutos, la SPA añade contexto incluso a los entornos más complejos y genera recomendaciones adaptadas al perfil del lector.

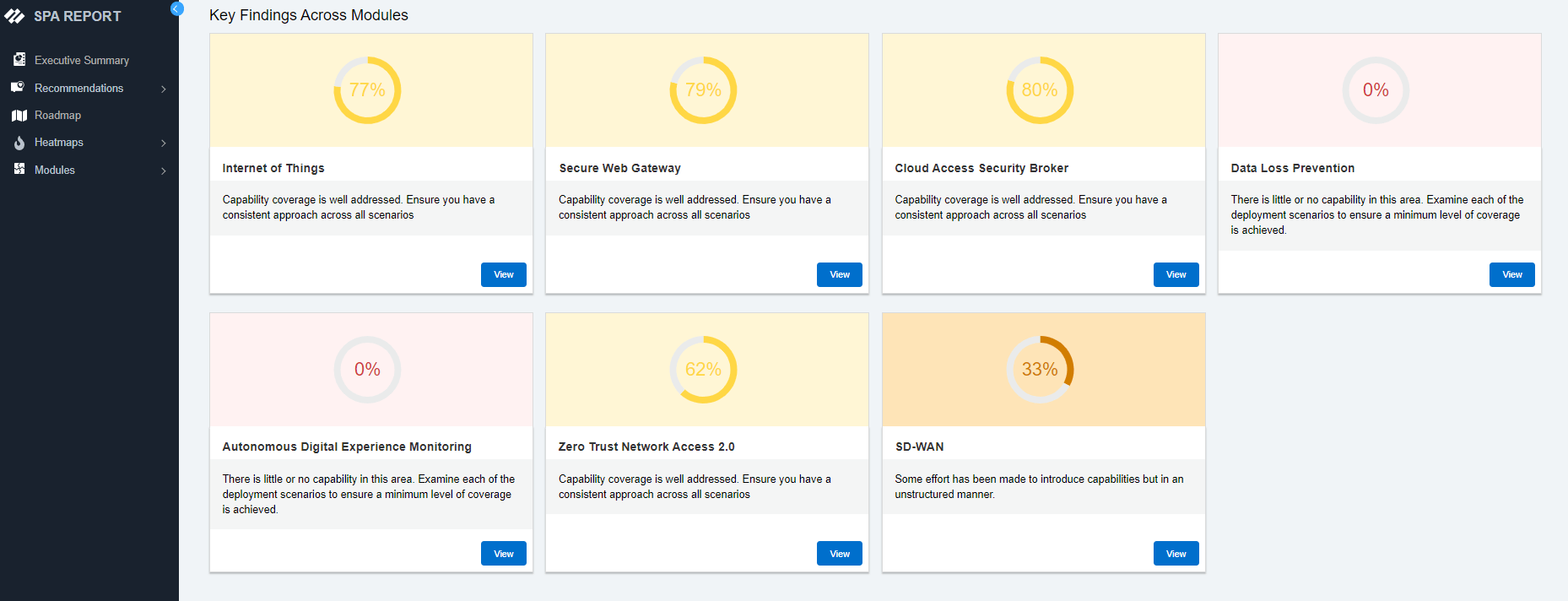

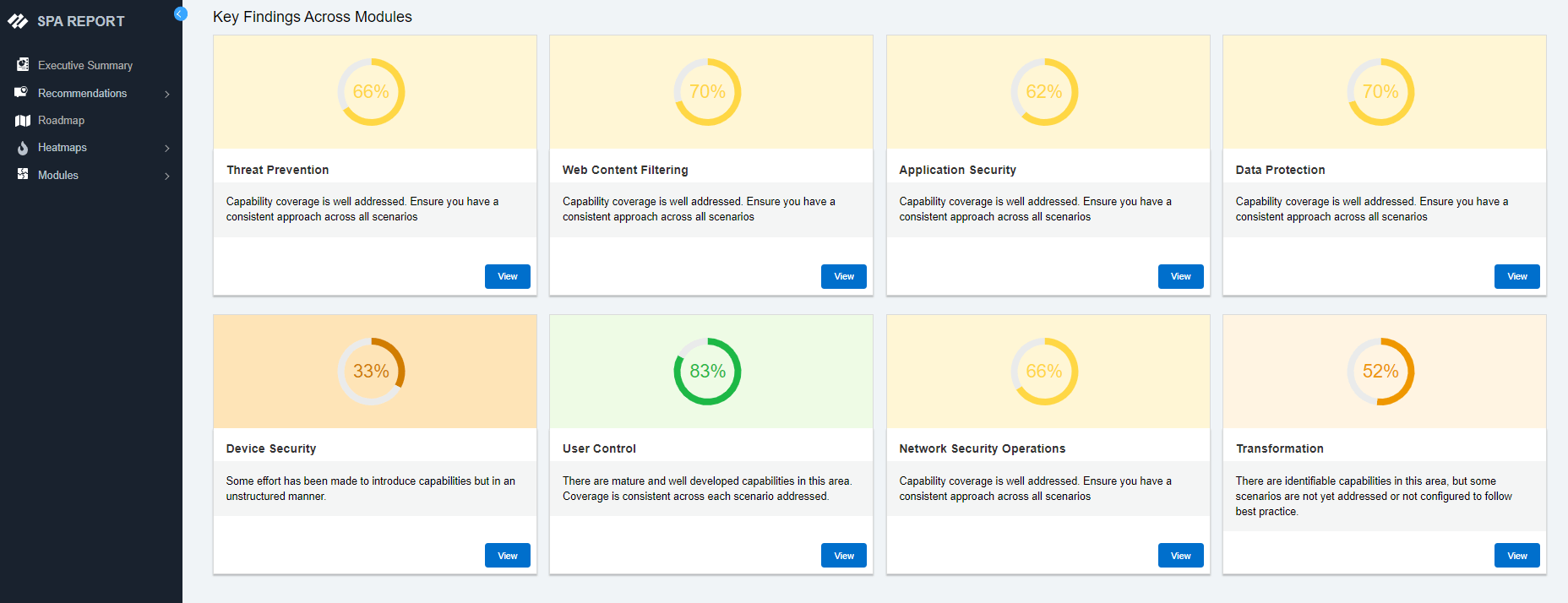

Implementaciones SASE/ZTNA 2.0

Actualización/Mejora de la seguridad de la red

Modernización del SOC

Seguridad de la tecnología operativa (TO)

Se analizan áreas tecnológicas de diversos ámbitos para ofrecer una visión general del grado de madurez de la TO:- Gestión de riesgos

- Seguridad física

- Arquitectura ICS

- Seguridad de redes de TO

- Seguridad de endpoints de TO

- Supervisión continua de la seguridad

- Gestión de la cadena de suministro

Seguridad de la nube y del código en la nube

Controles de seguridad del endpoint

Se analizan los profesionales, procesos y tecnologías de diversos ámbitos para ofrecer una visión general del grado de madurez del SOC:- Gestión de activos

- Protección del endpoint

- Detección y respuesta

- Protección contra el ransomware

- Control de aplicaciones

- Control de usuarios

- Control de dispositivos

- Protección de datos

Ciberseguridad empresarial (a fondo)

Se analizan los profesionales, procesos y tecnologías de diversos ámbitos para ofrecer una visión general exhaustiva del grado de madurez de la estrategia de ciberseguridad de un cliente en todos los casos de implementación:- Red

- Endpoint

- Nube y SaaS

- SOC

- Tecnología operativa

Ciberseguridad empresarial (resumen)

Funcionalidad 5G y grado de preparación para esta tecnología (telecomunicaciones)

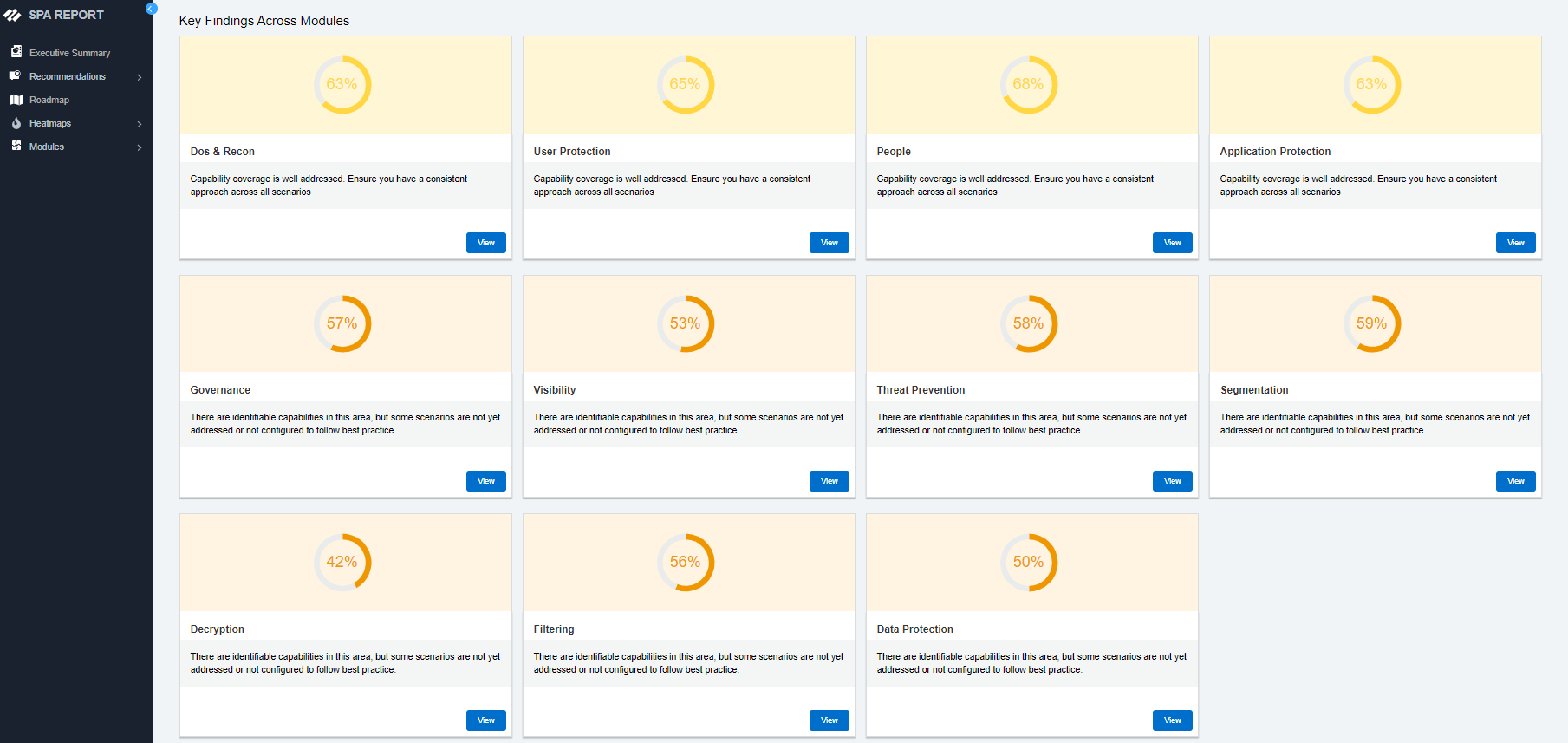

Se analizan áreas tecnológicas que se centran en el perímetro y el núcleo de la red 5G, los dispositivos que se encuentran fuera de su área de cobertura habitual, las redes RAN y las funciones Gi/N6 (internet):- Personas

- Ataques DoS y actividades de reconocimiento

- Protección de usuarios

- Protección de aplicaciones

- Gobernanza, visibilidad

- Prevención de amenazas

- Segmentación

- Descifrado

- Filtrado

- Protección de datos