- 1. Seguridad del protocolo de Internet (IPsec)

- 2. Protocolo de túnel de sockets seguros (SSTP)

- 3. WireGuard

- 4. OpenVPN

- 5. SoftEther

- 6. Protocolo túnel punto a punto (PPTP)

- 7. Protocolo de túnel de capa 2 (L2TP)

- 8. ¿Qué protocolo VPN es mejor para su empresa?

- 9. Preguntas frecuentes sobre protocolos VPN

¿Cuáles son los distintos tipos de protocolos VPN?

Los tipos de protocolos VPN incluyen:

- Seguridad del protocolo de Internet (IPsec)

- Protocolo de túnel de sockets seguros (SSTP)

- WireGuard

- OpenVPN

- SoftEther

- Protocolo túnel punto a punto (PPTP)

- Protocolo de túnel de capa 2 (L2TP)

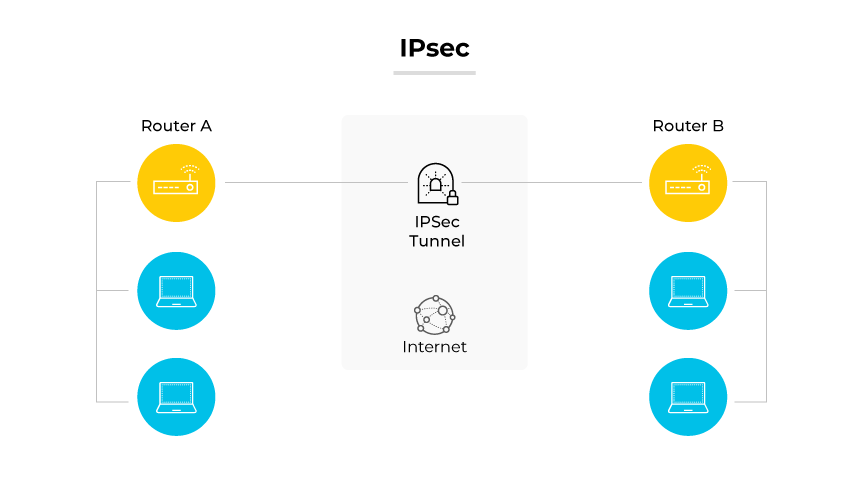

Seguridad del protocolo de Internet (IPsec)

La seguridad del protocolo de Internet (IPsec) es un conjunto de protocolos que soportan la comunicación segura a través de redes de protocolo de Internet (IP) mediante autenticación y cifrado. Su objetivo principal es garantizar la integridad de los datos, su confidencialidad y la autenticación de su origen entre dos partes comunicantes.

IPsec funciona cifrando y autenticando todas las transferencias de paquetes IP. Funciona a través de dos modos principales: Transporte y Túnel. El modo transporte encripta sólo el mensaje dentro del paquete de datos, mientras que el modo túnel encripta todo el paquete de datos. Dos protocolos principales dentro de IPsec, el encabezado de autenticación (AH) y la carga útil de seguridad encapsulada (ESP), proporcionan autenticación del origen de los datos, integridad sin conexión y un servicio antirrepetición.

IPsec está ampliamente implementado en la formación de túneles seguros, especialmente para las VPN. Las empresas utilizan IPsec para el acceso seguro de los usuarios remotos a las redes corporativas, las conexiones de sitio a sitio y el cifrado de la capa de red.

Entre las ventajas de IPsec se incluyen su alta seguridad y su versatilidad en diferentes protocolos de capa de red. La complejidad de la configuración puede ser un inconveniente, ya que requiere conocimientos especializados para su correcta configuración y mantenimiento. Aunque IPsec es independiente del protocolo y admite una amplia gama de algoritmos de cifrado, la gestión de sus claves y certificaciones puede plantear dificultades.

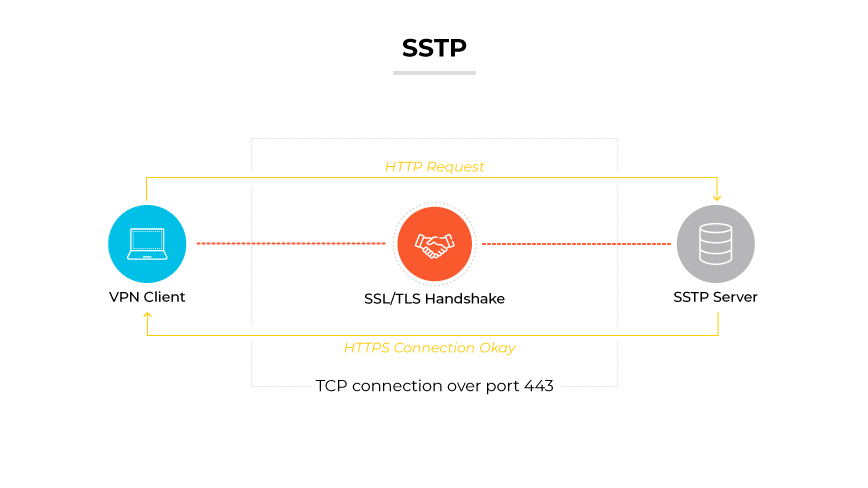

Protocolo de túnel de sockets seguros (SSTP)

Secure Socket Tunneling Protocol (SSTP) es un protocolo de comunicación VPN desarrollado para proporcionar conexiones seguras y cifradas a través de una red. SSTP utiliza el cifrado SSL/TLS, que es la misma tecnología en la que se basan las conexiones seguras a Internet. El cifrado SSL/TLS garantiza la privacidad y la seguridad de los datos mientras viajan por Internet.

SSTP funciona canalizando el tráfico VPN a través del canal SSL 3.0. Esto significa que puede beneficiarse de funciones como la integridad de la conexión y las capacidades de cifrado integradas de SSL. SSTP suele utilizar el puerto HTTPS estándar (TCP 443), lo que le permite eludir la mayoría de cortafuegos y restricciones de red. SSTP es una opción fiable para los usuarios que necesitan asegurarse de que sus conexiones VPN no son bloqueadas o estranguladas por las herramientas de gestión de la red local.

SSTP se utiliza habitualmente en escenarios en los que otros protocolos VPN podrían estar bloqueados. Dado que opera a través del puerto HTTPS, es menos probable que sea detectado y filtrado. Esto resulta útil en entornos con políticas de Internet restrictivas o para quienes necesiten acceder a información potencialmente sensible a través de una red Wi-Fi pública.

Entre las ventajas de SSTP se incluyen su alto nivel de seguridad, sus sólidos métodos de encriptación y la capacidad del protocolo para atravesar cortafuegos. SSTP es un protocolo propietario desarrollado por Microsoft, lo que puede limitar su fiabilidad para algunos usuarios. SSTP está diseñado principalmente para Windows, lo que puede restringir su uso en otros sistemas operativos.

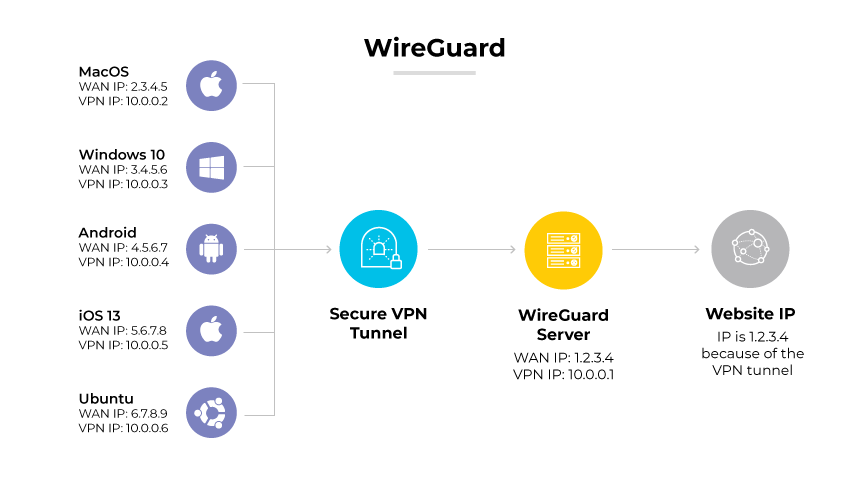

WireGuard

WireGuard es un protocolo VPN de última generación conocido por su sencillez y su rendimiento de alta velocidad. WireGuard está diseñado para ser mucho más sencillo y rápido que los protocolos heredados, utilizando técnicas criptográficas de última generación. Como proyecto de código abierto, el enfoque racionalizado de WireGuard redunda en una mayor eficacia y facilidad de uso.

Funcionando a través de un mecanismo único llamado enrutamiento criptoclave, WireGuard establece conexiones VPN seguras con una velocidad y agilidad notables. Funciona asignando direcciones IP estáticas a los clientes VPN y gestionando el tráfico mediante claves criptográficas. Este enfoque simplifica el proceso de configuración, reduce la latencia y aumenta el rendimiento del protocolo con respecto a los protocolos VPN tradicionales.

WireGuard es beneficioso para las empresas con una plantilla móvil o requisitos de conexiones rápidas y fiables para los servicios en la nube. Dado que WireGuard es ligero, puede ejecutarse en diversos dispositivos (sistemas integrados, servidores completos, etc.), lo que lo hace versátil para diferentes escenarios de redes empresariales.

WireGuard tiene sus inconvenientes. La asignación de una dirección IP estática puede plantear problemas de privacidad, ya que podría registrar la actividad de los usuarios. WireGuard aún está en fase de desarrollo, lo que significa que puede carecer de las pruebas exhaustivas y de la confianza a gran escala establecida por protocolos más antiguos.

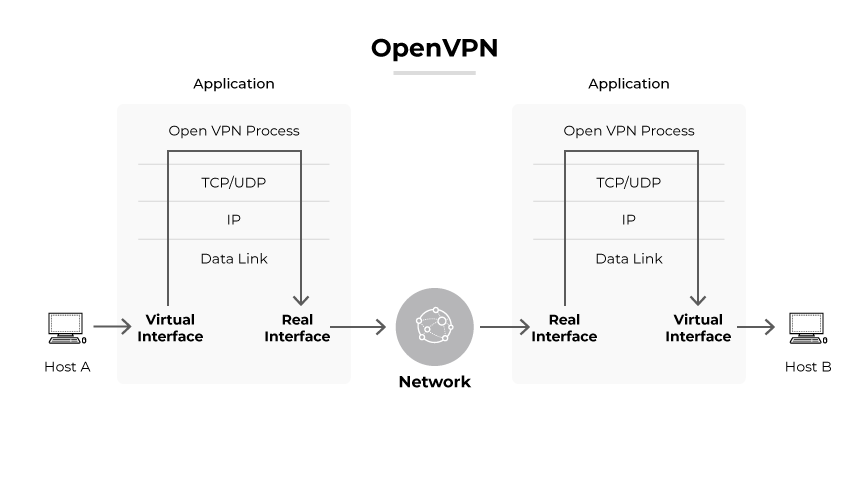

OpenVPN

OpenVPN es un protocolo VPN robusto y seguro favorecido en el entorno empresarial por su fuerte encriptación y configurabilidad. Este protocolo funciona creando conexiones seguras punto a punto o sitio a sitio en configuraciones enrutadas o puenteadas. OpenVPN utiliza protocolos de seguridad personalizados que utilizan SSL/TLS para el intercambio de claves.

OpenVPN funciona encapsulando los datos en paquetes cifrados SSL/TLS, que luego se transmiten a través de la red. Este protocolo puede ejecutarse a través de los protocolos de Internet TCP (Protocolo de control de transmisión) o UDP (Protocolo de datagramas de usuario). TCP garantiza una entrega fiable de los paquetes de datos, mientras que UDP da prioridad a la velocidad, lo que hace que OpenVPN sea versátil para las distintas necesidades de rendimiento de la red.

Las empresas utilizan OpenVPN por su adaptabilidad a diversos tipos de red y su capacidad para establecer una conexión segura y fiable a través de intranet e Internet. OpenVPN es útil para organizaciones con fuerzas de trabajo remotas y/o altos requisitos de seguridad.

Entre las ventajas de OpenVPN se incluyen su sólido perfil de seguridad, su naturaleza de código abierto (que permite revisiones y auditorías entre pares) y la capacidad de eludir cortafuegos. OpenVPN no tiene fama de ser fácil de instalar y configurar, sobre todo para quienes carecen de amplios conocimientos sobre redes. El protocolo no es compatible de forma nativa con la mayoría de los sistemas operativos.

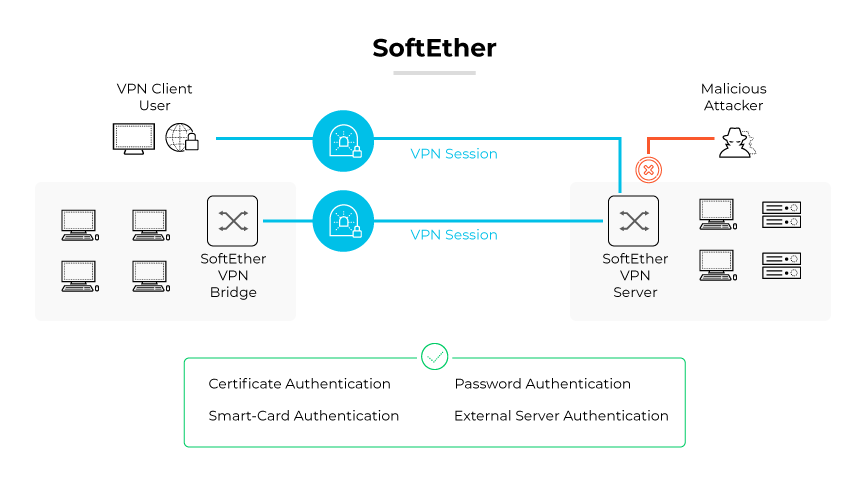

SoftEther

SoftEther (Software Ethernet), es un protocolo VPN versátil conocido por su rendimiento e interoperabilidad. SoftEther es un software VPN multiprotocolo de código abierto que admite VPN SSL, L2TP/IPsec, OpenVPN y SSTP, todo ello en un único servidor VPN.

El protocolo funciona estableciendo una comunicación cliente-servidor segura a través del túnel SSL-VPN sobre HTTPS. SoftEther elude los cortafuegos y los NAT, lo que lo hace muy eficaz para los usuarios que se encuentran en entornos de red restringidos. SoftEther también es una solución VPN completa que facilita el acceso remoto y la VPN de sitio a sitio.

SoftEther funciona bien en varios escenarios, incluido el acceso remoto individual, las redes corporativas y la conexión segura de varios sitios in situ. Su capacidad para admitir distintos protocolos VPN la convierte en una herramienta universal para crear túneles VPN.

SoftEther destaca por su gran capacidad de cifrado, su resistencia a las restricciones de la red y su compatibilidad con varios sistemas operativos. SoftEther es menos conocido en comparación con protocolos establecidos como OpenVPN, lo que puede limitar su adopción. Puede presentar una curva de aprendizaje más pronunciada para los administradores de red.

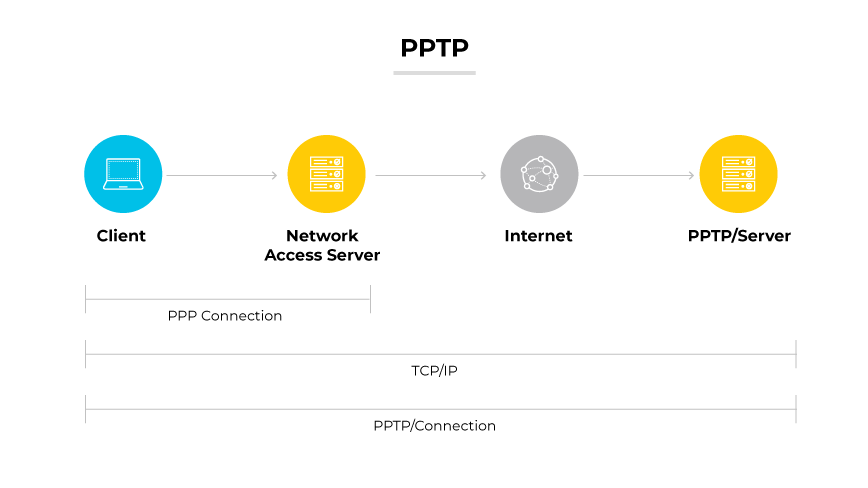

Protocolo túnel punto a punto (PPTP)

Desarrollado por Microsoft, el Protocolo de Túnel Punto a Punto (PPTP) es uno de los protocolos VPN más antiguos. PPTP facilita la transmisión segura de datos creando un túnel para la comunicación punto a punto. El protocolo encapsula los paquetes de datos dentro de una envoltura IP, lo que permite enviarlos a través de una red.

PPTP funciona utilizando un canal de control sobre TCP y un túnel GRE que opera para encapsular los paquetes PPP. Su sencilla configuración la hace relativamente rápida y ampliamente compatible con diversos dispositivos y configuraciones de red. PPTP no se recomienda para comunicaciones sensibles porque utiliza estándares de encriptación más débiles.

El principal caso de uso de PPTP son los escenarios en los que se requiere compatibilidad con sistemas heredados o en los que la velocidad es más crítica que la seguridad. PPTP no es aconsejable para transmitir datos empresariales confidenciales debido a sus conocidas vulnerabilidades de seguridad.

Los pros del PPTP incluyen la velocidad y la facilidad de configuración. El protocolo está integrado en la mayoría de los sistemas operativos. Las desventajas superan a las ventajas porque PPTP es inseguro. Los estándares avanzados de encriptación han superado al PPTP, haciéndolo obsoleto para las empresas preocupadas por la protección de datos sensibles.

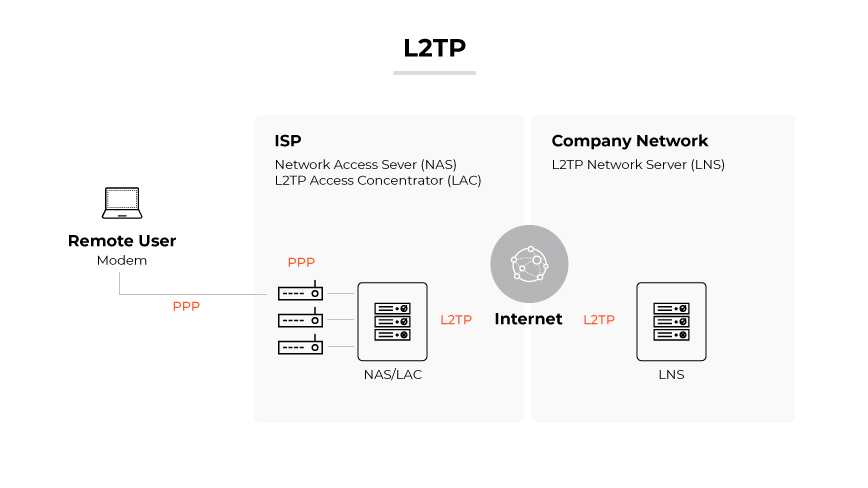

Protocolo de túnel de capa 2 (L2TP)

Layer 2 Tunneling Protocol (L2TP) es un protocolo de tunelización. No proporciona cifrado ni confidencialidad por sí mismo. L2TP se basa en un protocolo de encriptación que pasa dentro del túnel para proporcionar privacidad. L2TP suele ir emparejado con IPsec, que se encarga de la encriptación y el transporte seguro de datos entre endpoints.

L2TP funciona encapsulando paquetes de datos dentro de tramas L2TP que se envían a través de Internet. Cuando se combinan con IPsec, los paquetes de datos se cifran y autentican, proporcionando un conducto seguro para transmitir información sensible. Este emparejamiento se conoce comúnmente como L2TP/IPsec. Este protocolo se utiliza ampliamente para crear conexiones VPN.

Los casos de uso típicos de L2TP incluyen la conexión de sucursales a una red corporativa central, el acceso y la mejora de la seguridad para la transmisión de datos a través de Internet. L2TP sigue siendo la opción preferida por las empresas porque no es tan complejo como otros protocolos más recientes y ofrece compatibilidad con varios dispositivos y plataformas.

Las ventajas de L2TP incluyen la compatibilidad y la capacidad de funcionar en varios dispositivos. L2TP tiene varias desventajas, como los posibles cuellos de botella de velocidad (debido al doble encapsulado) y las dificultades para atravesar cortafuegos en comparación con los protocolos que utilizan técnicas de ocultación.

¿Qué protocolo VPN es mejor para su empresa?

Para elegir el mejor protocolo VPN para su empresa, evalúe los requisitos de seguridad, velocidad y compatibilidad de la red. Protocolos como L2TP/IPsec son ampliamente compatibles y ofrecen un equilibrio entre velocidad y seguridad. Los protocolos con un cifrado más potente y procesos de autenticación más rigurosos pueden ser más apropiados para las organizaciones que requieren medidas de seguridad reforzadas.

Cada protocolo tiene sus propias ventajas. Algunos dan prioridad a la solidez del cifrado, otros están optimizados para la velocidad a fin de soportar tareas que requieren un gran ancho de banda, y varios ofrecen una estabilidad superior para dispositivos móviles y usuarios remotos.

La elección correcta se alineará con los casos de uso específicos de su empresa, la arquitectura de la red, los servicios VPN y las expectativas de rendimiento. Una evaluación cuidadosa de los requisitos le guiará hacia el protocolo más adecuado para una experiencia VPN segura y eficaz. Trabaje con su proveedor de VPN para tomar la mejor decisión posible.

| Comparación de protocolos VPN | ||

|---|---|---|

| Protocolo | Ventajas | Desventajas |

| IPsec | - Alta seguridad - Versátil en todos los protocolos de red |

- Configuración compleja - Retos en la gestión de claves y certificados |

| SSTP | - Cifrado fuerte - Elude los cortafuegos utilizando el puerto HTTPS |

- Propiedad de Microsoft - Limitado al sistema operativo Windows |

| WireGuard | - Sencillo y rápido - Criptografía de última generación - Eficaz y fácil de usar |

- La asignación de IP estáticas puede plantear problemas de privacidad - Aún en desarrollo |

| OpenVPN | - Encriptación y seguridad sólidas - De código abierto y auditable - Flexible en diferentes redes |

- Difícil de instalar y configurar - Requiere conocimientos de redes |

| SoftEther | - Fuerte encriptación e interoperabilidad - Compatible con varios protocolos - Eficaz en redes restringidas |

- Menos conocidos, lo que puede limitar su adopción - Curva de aprendizaje más pronunciada |

| PPTP | - Rápido y fácil de configurar - Ampliamente compatible con dispositivos |

- Vulnerabilidades de seguridad conocidas - Estándares de encriptación obsoletos |

| L2TP/IPsec | - Ampliamente compatible y fácil de usar - Funciona en varios dispositivos y plataformas |

- Puede ser lento debido a la doble encapsulación - Dificultad con el cruce de cortafuegos |