- 1. ¿Por qué es importante la CIEM para la estrategia de seguridad en la nube?

- 2. ¿Cuáles son los componentes de la CIEM?

- 3. ¿Cómo se utiliza la CIEM?

- 4. ¿Cómo mejora la CIEM la seguridad en la nube?

- 5. Principales ventajas de la CIEM en términos de seguridad

- 6. Descubra CIEM de Prisma Cloud

- 7. Preguntas frecuentes sobre la CIEM

- ¿Por qué es importante la CIEM para la estrategia de seguridad en la nube?

- ¿Cuáles son los componentes de la CIEM?

- ¿Cómo se utiliza la CIEM?

- ¿Cómo mejora la CIEM la seguridad en la nube?

- Principales ventajas de la CIEM en términos de seguridad

- Descubra CIEM de Prisma Cloud

- Preguntas frecuentes sobre la CIEM

¿Qué es la gestión de derechos en las infraestructuras en la nube (CIEM)?

- ¿Por qué es importante la CIEM para la estrategia de seguridad en la nube?

- ¿Cuáles son los componentes de la CIEM?

- ¿Cómo se utiliza la CIEM?

- ¿Cómo mejora la CIEM la seguridad en la nube?

- Principales ventajas de la CIEM en términos de seguridad

- Descubra CIEM de Prisma Cloud

- Preguntas frecuentes sobre la CIEM

La gestión de derechos en las infraestructuras en la nube (CIEM) se refiere al proceso de gestionar las identidades y los privilegios en los entornos en la nube. El objetivo de la CIEM es averiguar qué derechos de acceso existen en los entornos en la nube y de varias nubes para después detectar y mitigar los riesgos derivados de aquellos derechos que conceden un nivel de acceso superior al que deberían.

Las soluciones CIEM permiten a los equipos de seguridad gestionar las identidades y los derechos en la nube, así como aplicar el principio del acceso según el criterio del mínimo privilegio a los recursos y la infraestructura en la nube. Gracias a estas soluciones, las empresas logran reducir su superficie de ataque en la nube y mitigar los riesgos relativos al acceso que acarrean los permisos excesivos.

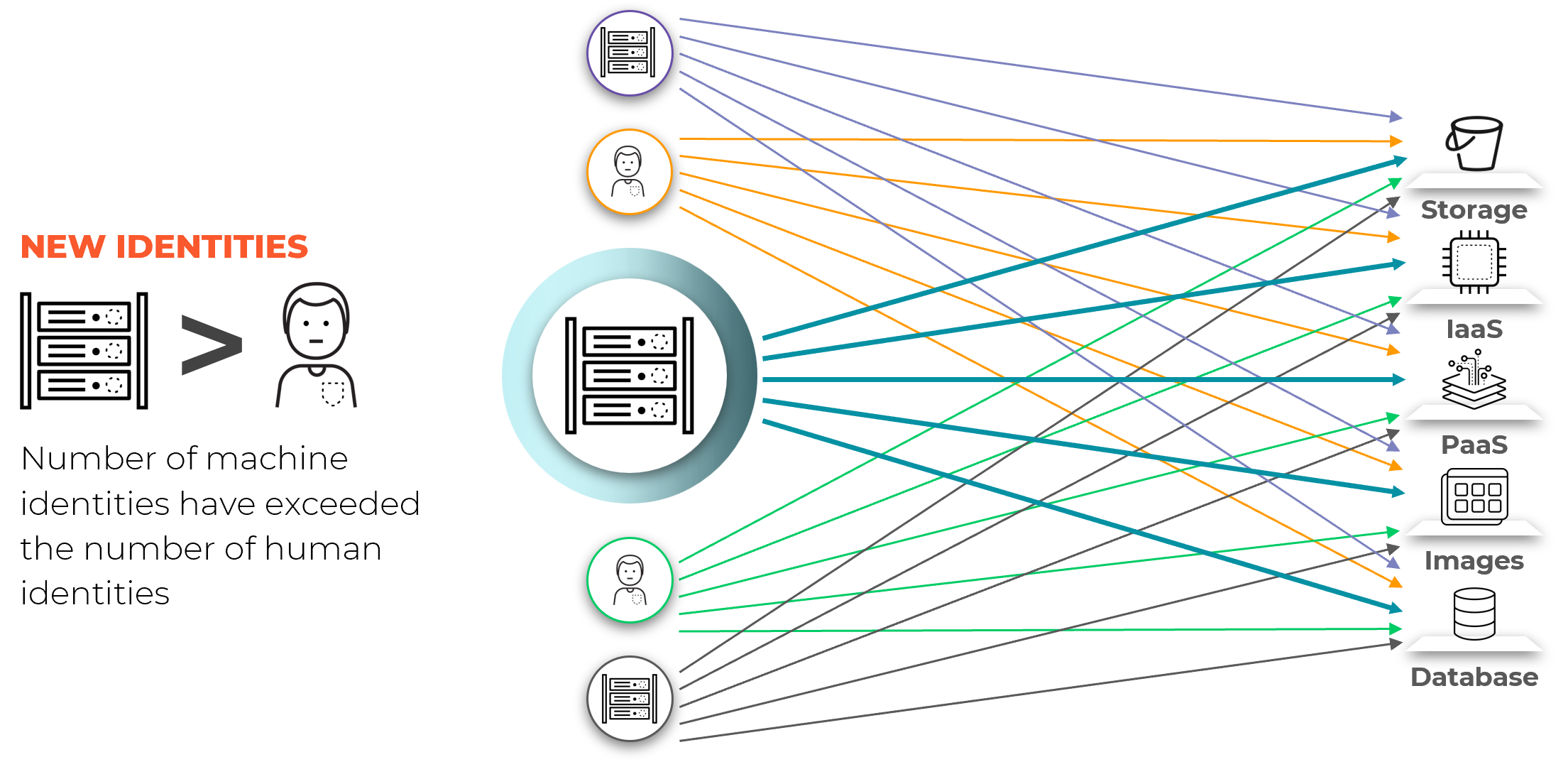

Figura 1:Figura 1: El número de identidades en una cuenta en la nube multiplicado por el número de derechos de los que disfruta cada identidad da como resultado una superficie de ataque de enormes proporciones.

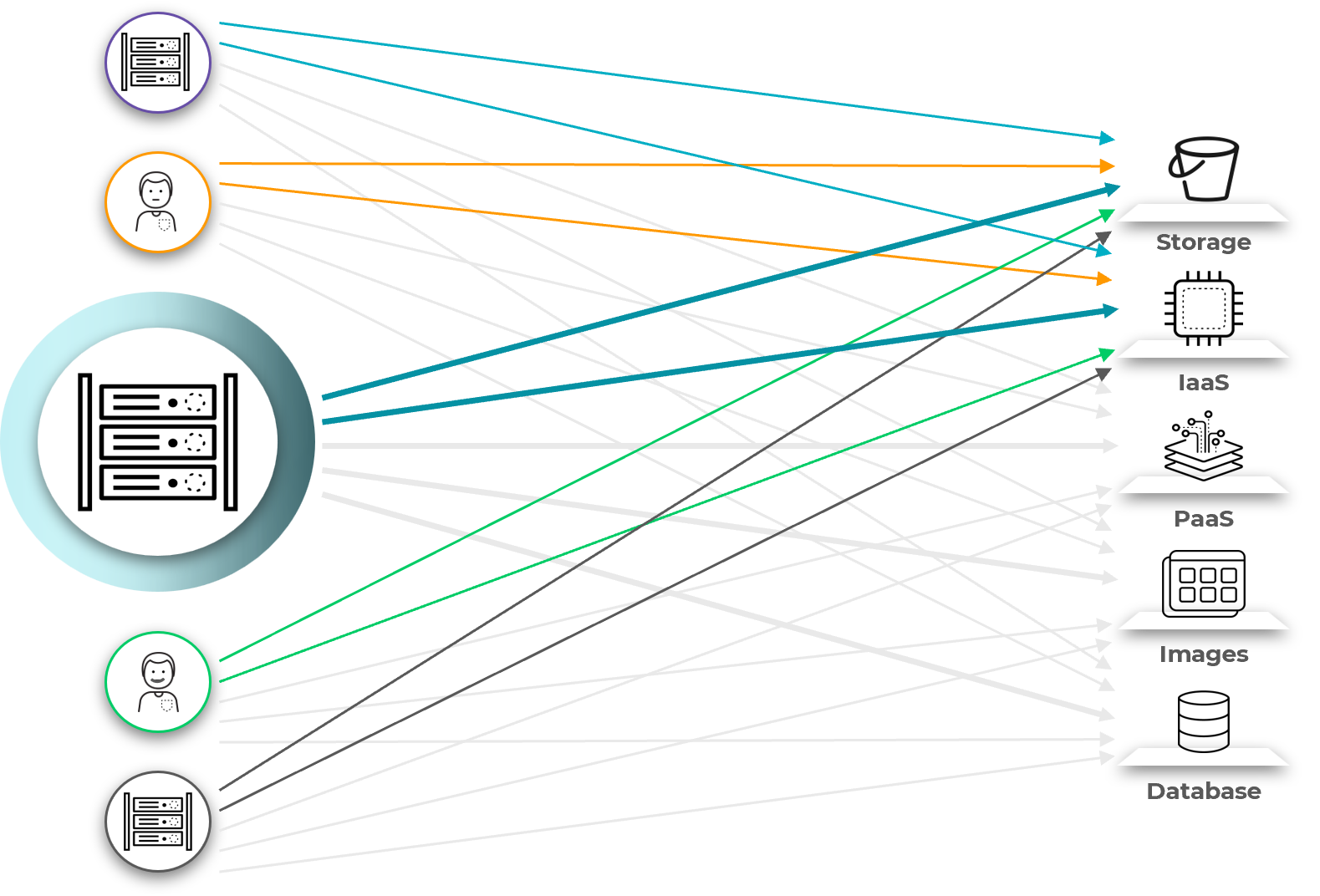

El objetivo del modelo del mínimo privilegio es reducir la cantidad de derechos en la nube de los que disfruta una identidad, para que tenga únicamente aquellos que necesita.

¿Por qué es importante la CIEM para la estrategia de seguridad en la nube?

Las herramientas de gestión de identidades y accesos (IAM) tradicionales ofrecen controles de acceso para infraestructuras estáticas autohospedadas o locales. A medida que las empresas adoptan la nube, la infraestructura, los servicios y las aplicaciones en la nube que utilizan dan lugar a un entorno que es más dinámico y efímero que los entornos locales.

Vídeo: Uso de la CIEM para gestionar los permisos, las identidades y los derechos en los entornos en la nube.

Los proveedores de servicios en la nube —Amazon Web Services (AWS), Microsoft Azure y Google Cloud— ofrecen controles en la nube específicos y nativos para ayudar a las empresas a aplicar políticas de IAM detalladas.

Según una encuesta de Gartner, el 81 % de las organizaciones reconocen trabajar con al menos dos proveedores de nube públicaEl problema es que los entornos en la nube diferentes no se integran de forma nativa, por lo que gestionar los derechos de cada uno de ellos puede resultar abrumador para las empresas que siguen una estrategia de varias nubes. Las soluciones CIEM ayudan a los equipos de seguridad en la nube a entender los riesgos relacionados con los accesos y a gestionar todos los derechos en los entornos de varias nubes.

El documento Managing Privileged Access in Cloud Infrastructure (disponible en inglés) ofrece a los profesionales de la seguridad y la gestión de riesgos indicaciones sobre cómo implementar herramientas que les permitan gestionar con eficacia los derechos de las infraestructuras en la nube. Entre los dos, estos recursos definen el significado básico de la CIEM y explican cómo deberían utilizarla los equipos de seguridad para detectar y priorizar los riesgos relativos al control de los accesos en nubes públicas y otros recursos de la infraestructura.

¿Cuáles son los componentes de la CIEM?

La CIEM consta de cuatro componentes principales: la visibilidad de los derechos, el reajuste de los permisos, los análisis avanzados y el cumplimiento normativo. El primer paso para gestionar los derechos y mitigar los riesgos que comportan es tener claro qué derechos existen en el entorno. Para ello, las herramientas de CIEM analizan automáticamente las políticas, reglas y configuraciones relativas a los controles de acceso para determinar lo siguiente:

- Qué derechos existen.

- Qué puede hacer cada usuario humano/automático en función de dichos derechos.

- Qué usuario humano/automático puede acceder a cada uno de los recursos en la nube en función de esos derechos.

Figura 2: Utilizar el modelo del mínimo privilegio reduce exponencialmente la superficie de ataque.

Tras identificar un derecho, las herramientas de CIEM lo evalúan para determinar si los privilegios de acceso que otorga son los mínimos necesarios para que la carga de trabajo cumpla su función. Si el derecho da un acceso excesivo, las herramientas de CIEM alertan a los administradores para que resuelvan el problema de forma manual. Las herramientas también pueden ajustar los derechos automáticamente, lo que permite a los equipos trabajar con eficiencia en entornos de gran tamaño.

En lugar de utilizar reglas y condiciones genéricas, las evaluaciones de derechos que realizan las herramientas de CIEM se basan en análisis avanzados con aprendizaje automático y en el análisis del comportamiento de entidades y usuarios (UEBA). Aunque la CIEM no se centra únicamente en el cumplimiento normativo, estas herramientas evalúan automáticamente si los derechos son conformes con los requisitos en esta materia y, de no ser así, los ajustan. También detectan desviaciones, es decir, casos en los que los derechos cumplían la normativa en su momento pero han dejado de hacerlo a raíz de algún cambio en la configuración. El objetivo último es lograr una plataforma más segura que obligue a utilizar credenciales de acceso según el criterio del mínimo privilegio en todos los recursos y entornos en la nube, independientemente del proveedor.

¿Cómo se utiliza la CIEM?

La CIEM permite a las organizaciones aprovechar técnicas avanzadas como el aprendizaje automático para recomendar los privilegios mínimos necesarios para desarrollar determinadas tareas.

Por ejemplo, un usuario podría solicitar acceso SSH a un equipo de producción para verificar un valor de la configuración o comprobar una variable del entorno. Para realizar esta tarea, el usuario puede solicitar un par de claves SSH temporales. El equipo de seguridad aprueba la solicitud del usuario y le dice que utilice un proveedor de SSO para adquirir las claves. Una vez que el usuario ha completado la tarea en cuestión, se revoca el acceso al recurso para que no pueda volver a acceder al equipo con las mismas claves. El equipo de seguridad sabe en todo momento qué permisos tiene cada usuario y puede comparar las características de dichos permisos con los requisitos mínimos necesarios para realizar cada tipo de tarea.

Si se hubiera utilizado un modelo de derechos más laxo (p. ej., aprobar el uso ilimitado de las claves durante un período de tiempo sin especificar), la empresa se habría enfrentado a un riesgo mucho mayor desde el punto de vista de la seguridad. Otorgar más derechos de los mínimos necesarios expone el sistema a amenazas internas, al uso indebido de las claves de acceso y a otra actividad de usuario potencialmente maliciosa.

¿Cómo mejora la CIEM la seguridad en la nube?

Los derechos constan de una serie de permisos efectivos que se asignan a los usuarios, cargas de trabajo y datos a través de las políticas de IAM del proveedor de nube para realizar las tareas necesarias siguiendo el principio del mínimo privilegio. Sin una supervisión adecuada de los derechos ni una aplicación rigurosa de la seguridad, es muy fácil acabar otorgando más permisos de los necesarios a los usuarios y cargas de trabajo.

Refuerzo de la estrategia de seguridad en la nube

Para lograr una estrategia de seguridad en la nube más sólida, necesitará una solución, como la CIEM, que le brinde lo siguiente:

- Visibilidad de los permisos efectivos netos de los que gozan los recursos de todas sus cuentas en la nube.

- Gobernanza para supervisar los privilegios excesivos o sin usar.

- Un marco dinámico que ajuste automáticamente los permisos de IAM efectivos y tome medidas si se produce alguna descoordinación.

Vídeo: Conozca bien las funciones y ventajas de la CIEM para saber cómo otorgar permisos según el criterio del mínimo privilegio.

Principales ventajas de la CIEM en términos de seguridad

A continuación, resumimos las principales ventajas de la gestión de derechos en las infraestructuras en la nube:

- Visibilidad de los derechos en entornos de varias nubes: obtenga una panorámica completa de las identidades, los permisos en la nube efectivos netos, las políticas y los riesgos relativos a los accesos en los distintos entornos de varias nubes.

- Mejora de la gestión de identidades y accesos: según Gartner, más del 95 % de las cuentas de la IaaS utilizan menos del 3 % de los derechos que se les otorgan. Además, muchas empresas tienen identidades inactivas pertenecientes a exempleados o laboratorios de pruebas de concepto. Las soluciones CIEM supervisan continuamente la actividad relacionada con los accesos para detectar identidades antiguas y reajustar los permisos efectivos netos.

- Detección y corrección automáticas: la CIEM calcula la actividad de referencia y detecta eventos como ataques a cuentas, amenazas internas, claves de acceso robadas y otras actividades de usuarios potencialmente maliciosas.

- Preparación de cara a las auditorías: supervisar y proteger los derechos en las plataformas en la nube le ayuda a cumplir los reglamentos y normativas relativos a los permisos de los usuarios.

Descubra CIEM de Prisma Cloud

Vea cómo puede aplicar permisos según el criterio del mínimo privilegio en las distintas nubes y cargas de trabajo con Cloud Infrastructure Entitlement Management de Prisma Cloud.