Detección de anomalías en la red basada en el aprendizaje automático

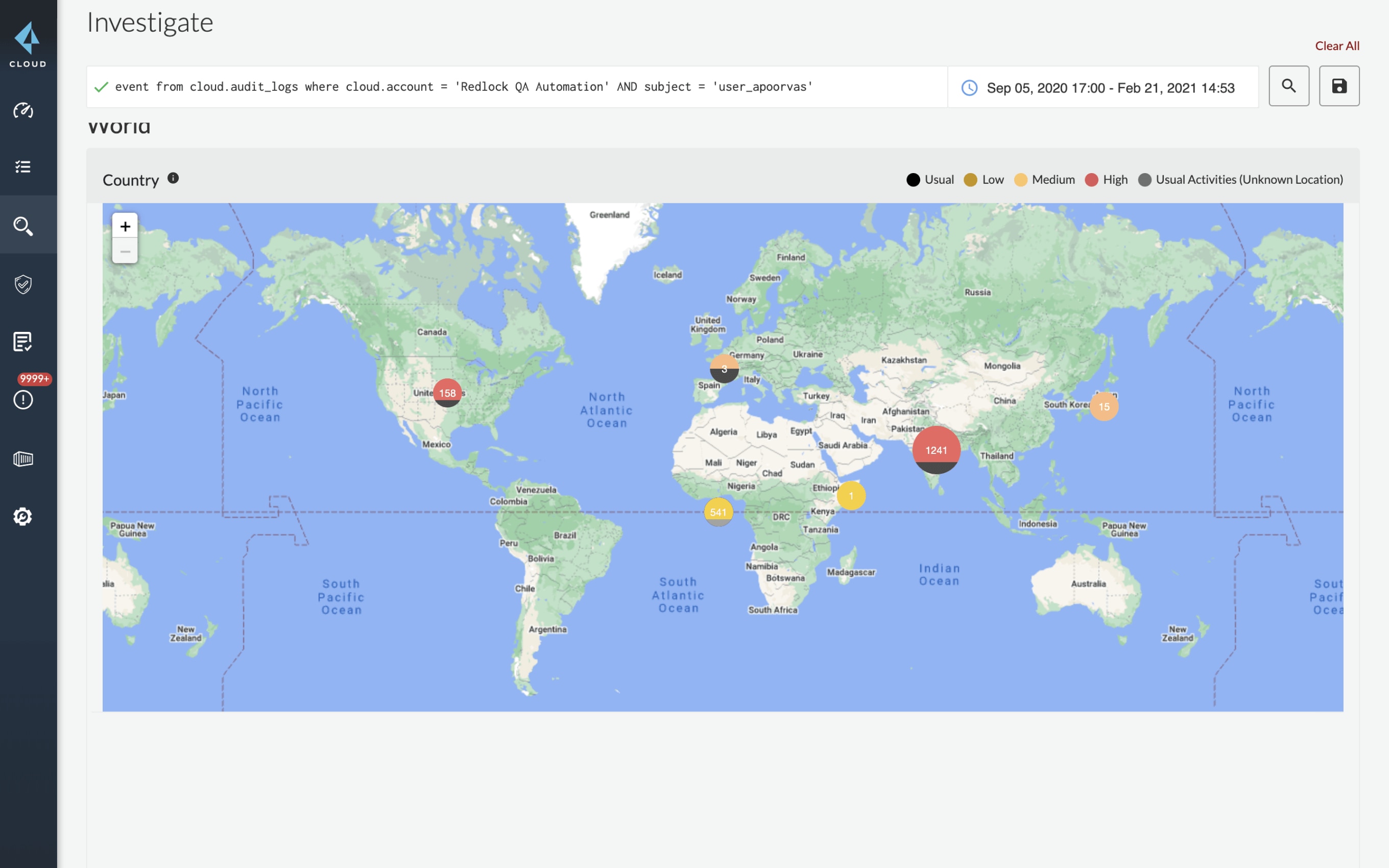

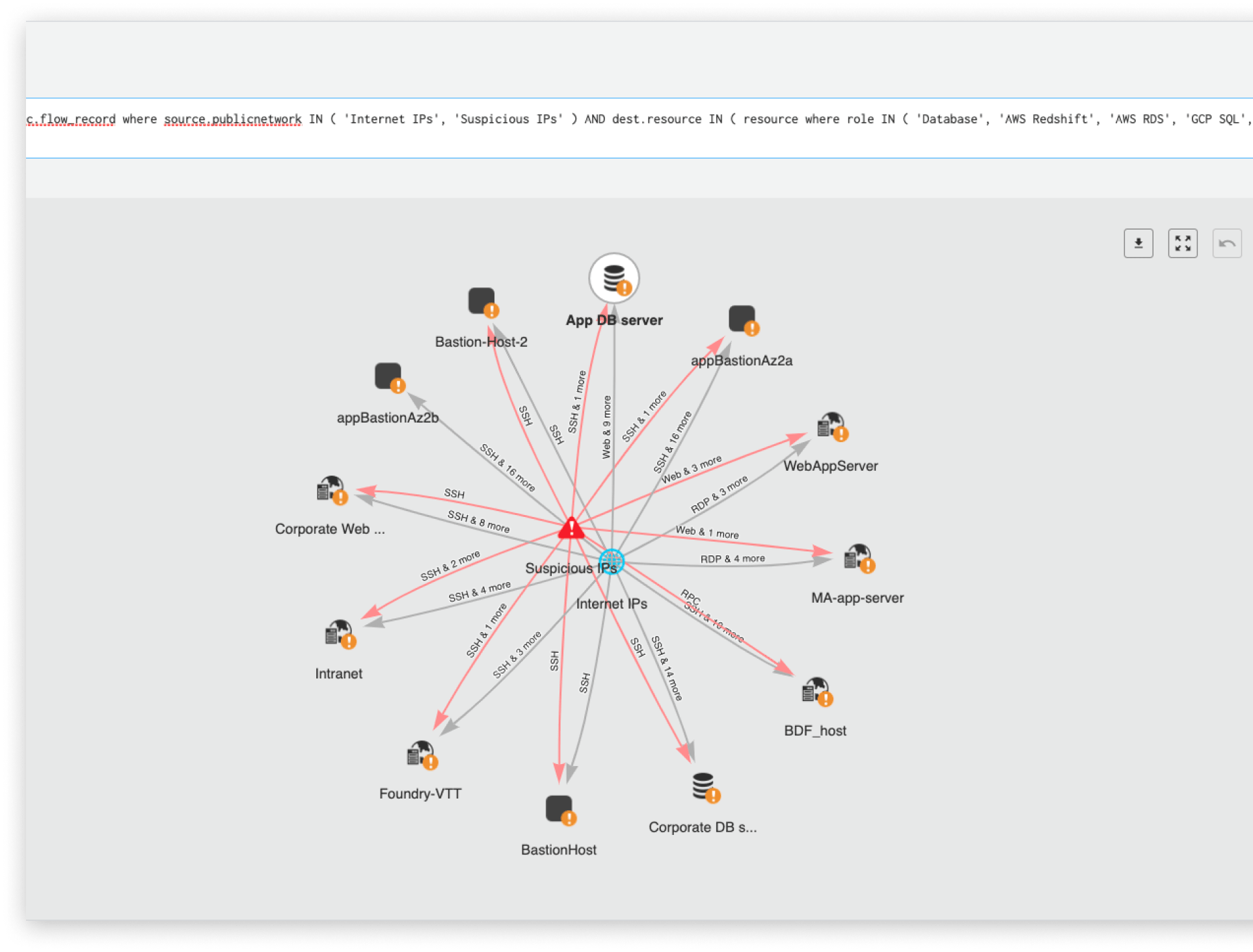

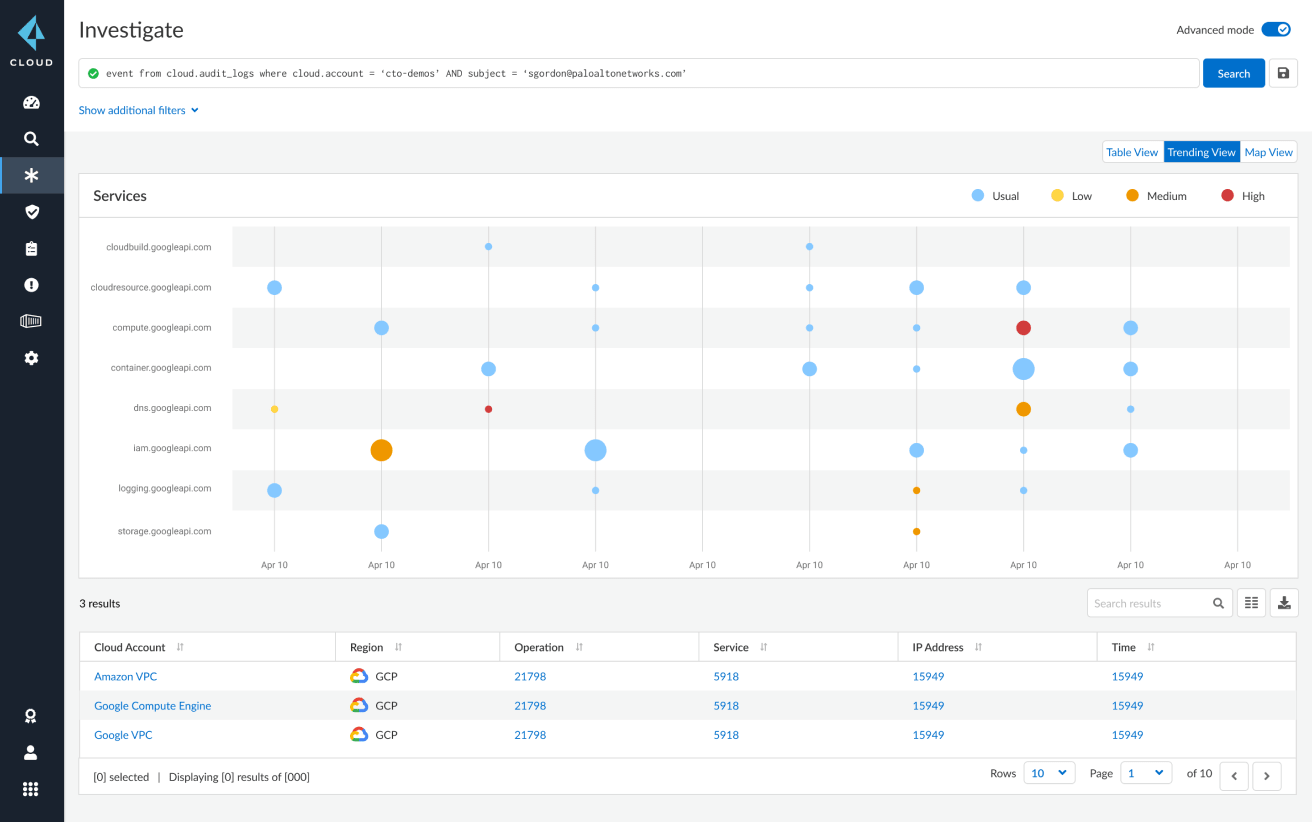

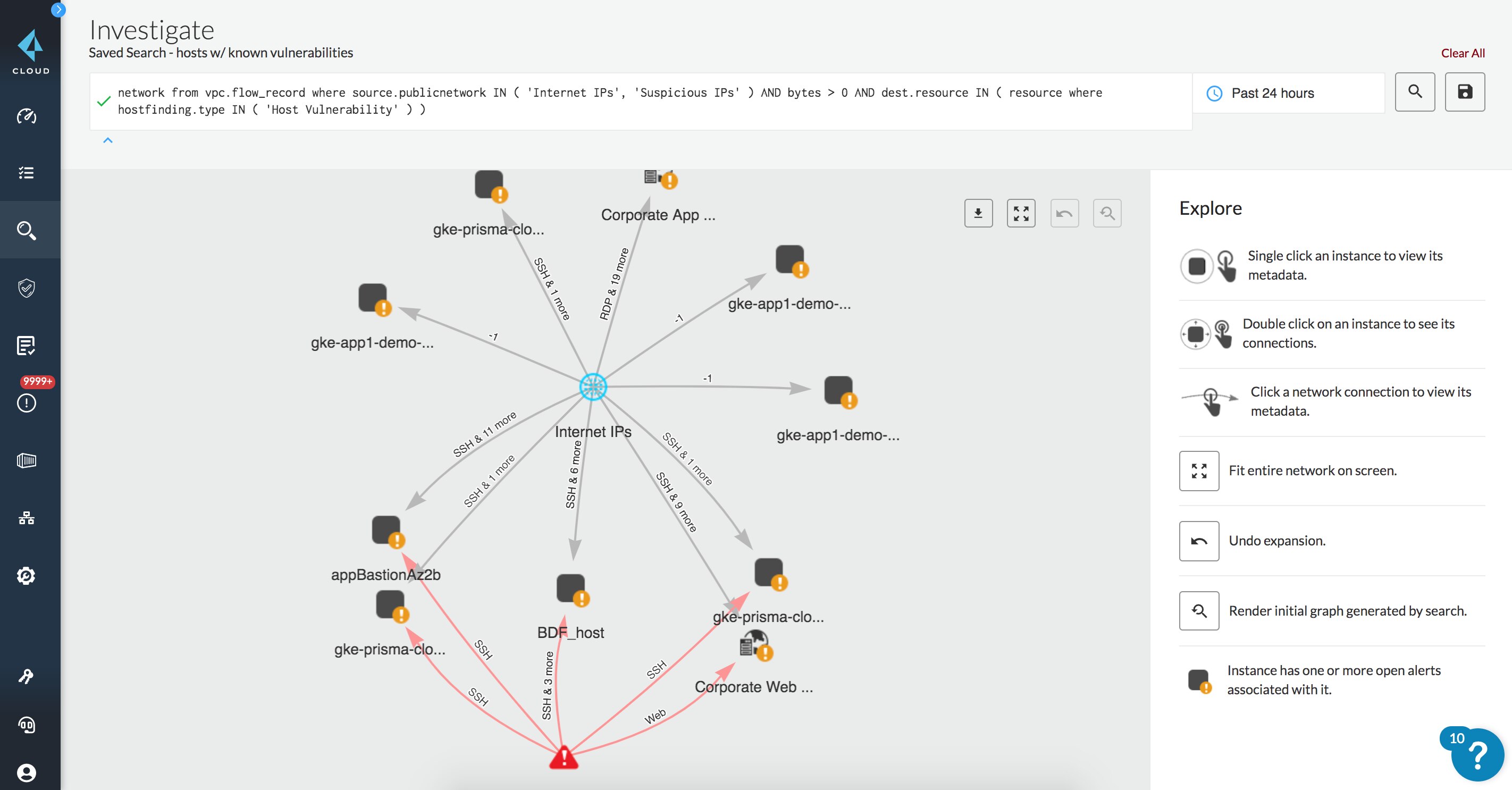

Prisma Cloud emplea aprendizaje automático no supervisado para aprender cuál es el comportamiento normal de la red para cada uno de los entornos en la nube de los clientes, lo que le permitirá detectar anomalías en la red y ataques de día cero de forma efectiva y con un número mínimo de falsos positivos.

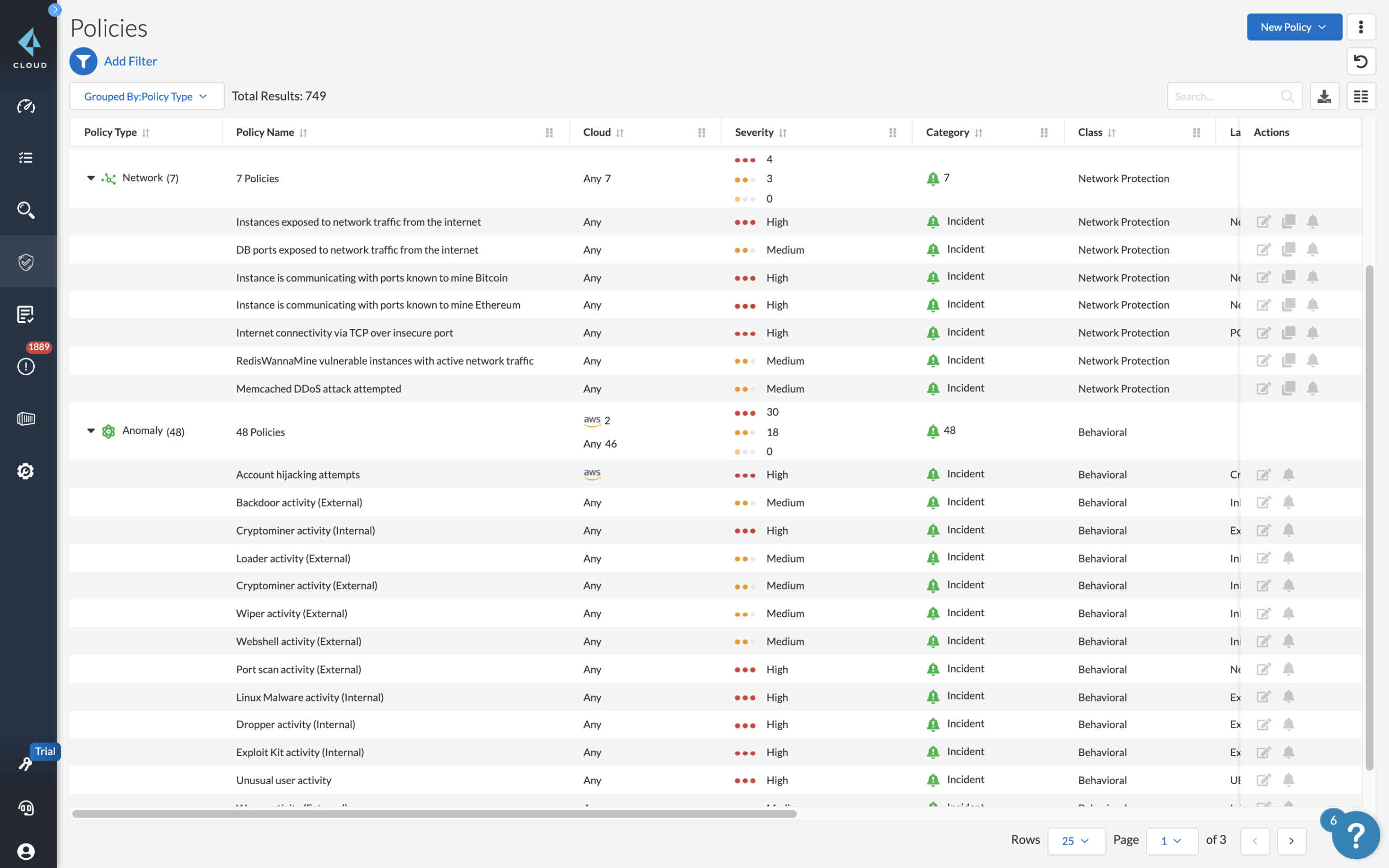

Análisis de puertos y detección de barridos

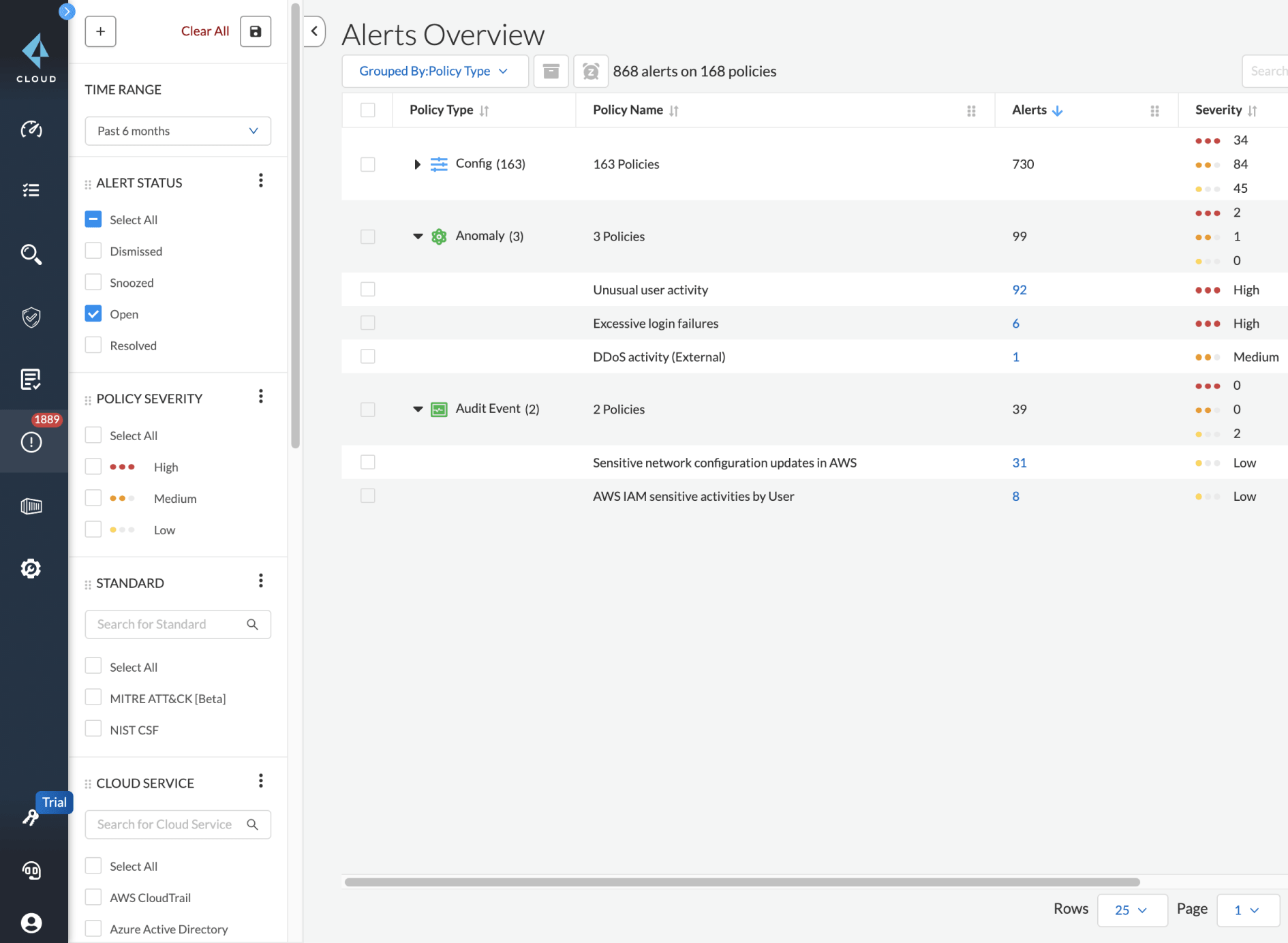

Detecte técnicas de reconocimiento comunes descritas en la matriz de MITRE ATT&CK para la nube de cara a facilitar las actividades de corrección (p. ej., cerrar los puertos abiertos por error).

Detección de actividad inusual en puertos y servidores

Identifique actividades inusuales que los adversarios suelen emplear para evadir la detección cuando buscan activos cruciales —como información de identificación personal (PII, por sus siglas en inglés) y datos financieros— como paso previo a una exfiltración de datos.

Detección de «spambots»

Identifique hosts en su entorno en la nube que podrían haber sufrido un ataque y estar utilizándose para enviar contenido fraudulento.