¿Qué es una exploración de puertos?

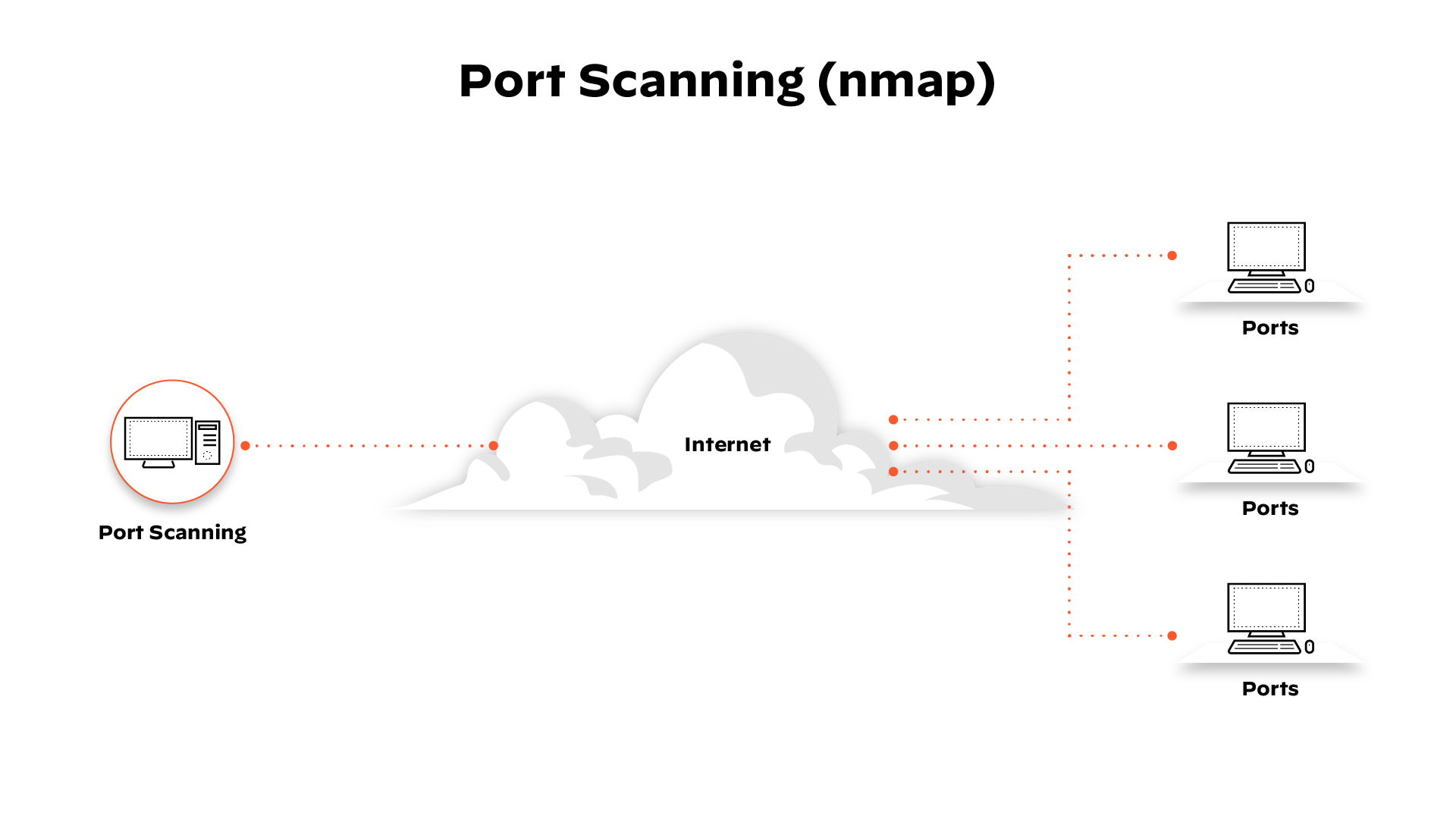

Un escáner de puertos es una aplicación que se realiza para sondear un host o servidor con el fin de identificar los puertos abiertos. Los actores maliciosos pueden utilizar escáneres de puertos para explotar las vulnerabilidades mediante la búsqueda de servicios de red que se ejecutan en un host. También pueden ser utilizados por los analistas de seguridad para confirmar las políticas de seguridad de red.

Cómo funciona un escáner de puertos

La ejecución de un escaneado de puertos en una red o un servidor revela qué puertos están abiertos y a la escucha (recibiendo información), así como la presencia de dispositivos de seguridad, como cortafuegos, presentes entre el remitente y el objetivo. Esta técnica se conoce como huella dactilar.

También es valioso para comprobar la seguridad de red y la solidez del cortafuegos del sistema. Debido a esta funcionalidad, también es una popular herramienta de reconocimiento para los atacantes que buscan un punto débil de acceso para irrumpir en un ordenador.

Los puertos varían en los servicios que ofrecen. Se numeran de 0 a 65535, pero ciertos rangos se utilizan con más frecuencia. Los puertos 0 a 1023 se identifican como los "puertos bien conocidos" o puertos estándar y la Autoridad de Números Asignados de Internet (IANA) les ha asignado servicios. Algunos de los puertos más destacados y sus servicios asignados incluyen:

- Puerto 20 (UDP) - Protocolo de transferencia de archivos (FTP) para la transferencia de datos

- Puerto 22 (TCP) - Protocolo Secure Shell (SSH) para inicios de sesión seguros, FTP y reenvío de puertos

- Puerto 23 (TCP) - Protocolo Telnet para conmutaciones de texto sin cifrar

- Puerto 53 (UDP) - El Sistema de Nombres de Dominio (DNS) traduce los nombres de todos los ordenadores de Internet a direcciones IP

- Puerto 80 (TCP) - World Wide Web HTTP

También hay servicios estándar ofrecidos en puertos posteriores al 1023 y puertos que, si están abiertos, indican un sistema infectado debido a su popularidad con algunos troyanos y virus de gran alcance.

Tipos de escáneres portuarios

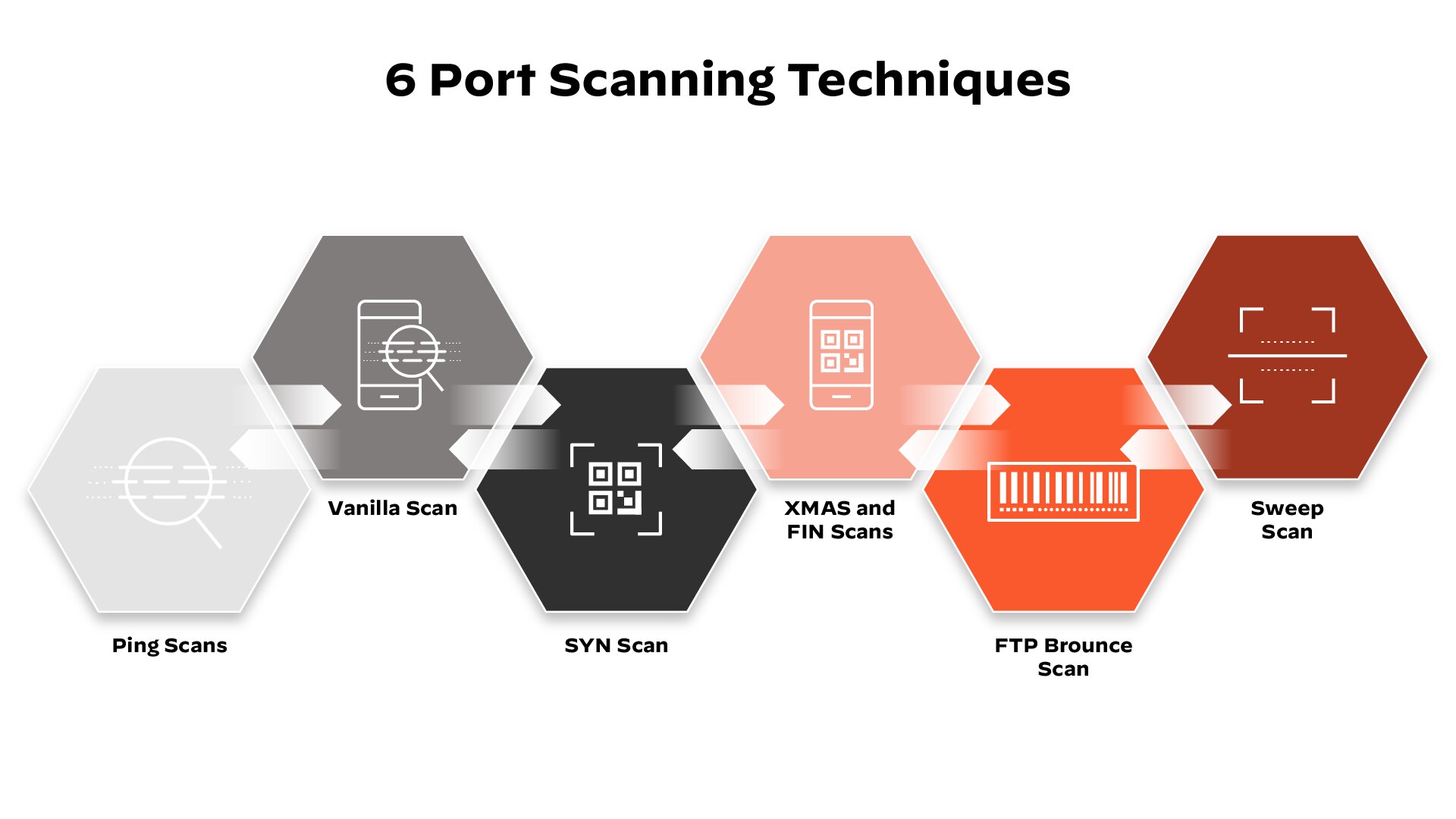

Un escáner de puertos envía un paquete cuidadosamente preparado a cada número de puerto de destino. Las técnicas básicas de las que es capaz el software de escaneo de puertos incluyen:

- Vanilla - la exploración más básica; un intento de conectarse a los 65.536 puertos de uno en uno. Es una exploración de conexión completa, lo que significa que envía una bandera SYN (solicitud de conexión) y, al recibir una respuesta SYN-ACK (acuse de recibo de conexión), devuelve una bandera ACK. Este intercambio SYN, SYN-ACK, ACK comprende un apretón de manos TCP. Los escaneos de conexión completa son precisos pero muy fáciles de detectar porque los cortafuegos siempre registran las conexiones completas.

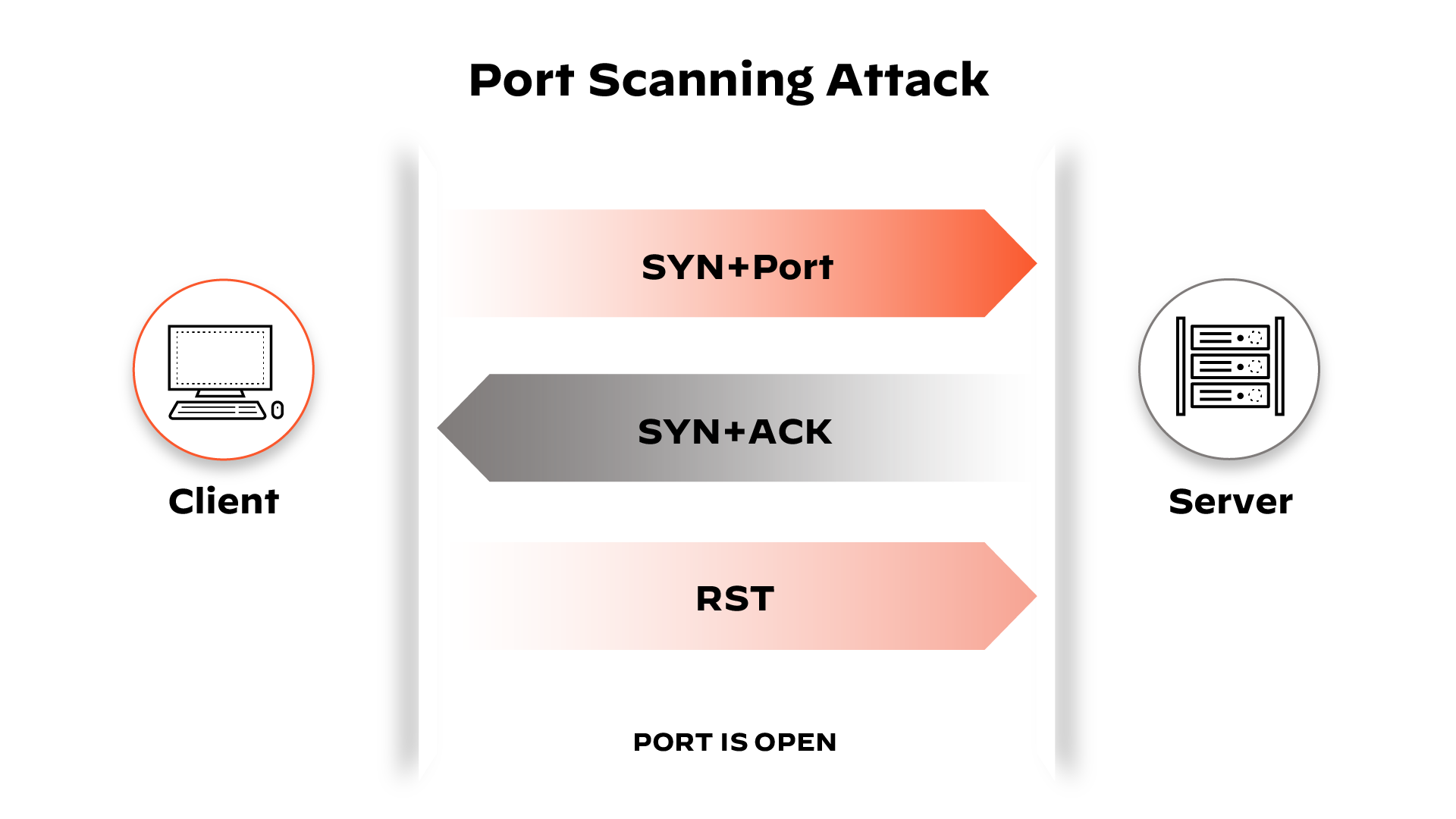

- Exploración SYN - también denominada exploración semiabierta, sólo envía un SYN y espera una respuesta SYN-ACK del objetivo. Si se recibe una respuesta, el escáner nunca responde. Como la conexión TCP no se ha completado, el sistema no registra la interacción, pero el remitente se ha enterado de si el puerto está abierto o no.

- Escaneos Xmas y FIN - un ejemplo de un conjunto de escaneos utilizados para recopilar información sin ser registrados por el sistema objetivo. En una exploración FIN, se enviará a un puerto una bandera FIN no solicitada (utilizada normalmente para finalizar una sesión establecida). La respuesta del sistema a esta bandera aleatoria puede revelar el estado del puerto o información sobre el cortafuegos. Por ejemplo, un puerto cerrado que reciba un paquete FIN no solicitado, responderá con un paquete RST (un aborto instantáneo), pero un puerto abierto lo ignorará. Una exploración Xmas simplemente envía un conjunto de todas las banderas, creando una interacción sin sentido. La respuesta del sistema puede interpretarse para comprender mejor los puertos y el cortafuegos del sistema.

- Escaneo de rebote FTP : permite disfrazar la ubicación del remitente haciendo rebotar el paquete a través de un servidor FTP. Esto también está diseñado para que el remitente no sea detectado.

- Escaneo de barrido : realiza pings en el mismo puerto a través de varios ordenadores para identificar qué ordenadores de la red están activos. Esto no revela información sobre el estado del puerto, sino que indica al remitente qué sistemas de una red están activos. Por lo tanto, puede utilizarse como exploración preliminar.

Resultados de la exploración de puertos

Un escáner de puertos envía un paquete de red UDP o TCP que pregunta al puerto sobre su estado. Los resultados descubrirán el estado de la red o del servidor, que puede ser uno de los siguientes: abierto, cerrado y filtrado.

1. Abierto - Aceptado

Un puerto abierto indica lo siguiente:

- La red/servicio de destino está aceptando datagramas/conexiones.

- La red/servicio de destino ha respondido con un paquete TCP SYN para indicar que está a la escucha

- El servicio utilizado para la exploración del puerto está en uso (normalmente UDP o TCP).

Para los malos actores, localizar puertos abiertos es la misión. Esto supone un reto para el personal de seguridad que se enfrenta a la tarea de bloquear los puertos abiertos con cortafuegos (evitando al mismo tiempo cortar el acceso a los usuarios autorizados).

2. Cerrado - No escucha

Un puerto cerrado indica lo siguiente:

- La red/servidor de destino ha recibido la solicitud, pero no hay ningún servicio a la escucha

Aunque el puerto esté cerrado, aún se puede acceder a él, por lo que resulta útil para confirmar que un host está presente en una dirección IP. El personal de seguridad debe vigilar continuamente los puertos cerrados y considerar la posibilidad de aislarlos con cortafuegos (convirtiéndolos en puertos filtrados).

3. Filtrado - Eliminado/Bloqueado

Un puerto filtrado indica lo siguiente:

- Se ha enviado un paquete de solicitud. El anfitrión no escucha y no responde.

- Es probable que el paquete de solicitud haya sido bloqueado por un cortafuegos o un sistema de prevención de intrusiones.

Mientras los paquetes no lleguen al objetivo, los malos actores no tendrán forma de descubrir más información. Normalmente, los paquetes enviados a los puertos filtrados no recibirán respuesta, pero cuando lo hacen, el mensaje de error suele ser "comunicación prohibida" o "destino inalcanzable".

Cómo utilizan los malos actores el escaneo de puertos como método de ataque

El escaneado de puertos es una de las tácticas más populares que utilizan los malos actores cuando buscan un servidor vulnerable, según el SANS Institute. Al atacar las redes, el escaneado de puertos suele ser el primer paso. El escaneado de puertos proporciona información útil sobre el entorno de red, como:

- Defensas presentes, como cortafuegos

- Detalles sobre el sistema objetivo

- Máquinas que están en línea

- Aplicaciones que se están ejecutando

- Quién puede tener una red o un servidor vulnerable

Este tipo de información es muy valiosa para los actores maliciosos que buscan vulnerabilidades en el software. Ser capaz de identificar que una organización está ejecutando un DNS o un servidor web específico hace que encontrar esas vulnerabilidades sea mucho más fácil. Existen varias técnicas de protocolo TCP que permiten a los malos actores utilizar tráfico señuelo para el escaneado de puertos, ocultando por completo su dirección de red y su ubicación.

Los escaneos desarrollados para que el remitente pase desapercibido por el registro de un sistema receptor se conocen como escaneos sigilosos y son de especial interés para los atacantes. A pesar de su popularidad en este ámbito, el escaneado de puertos es una herramienta valiosa para tomar las huellas dactilares de una red y para que un probador de penetración evalúe la solidez de la seguridad de red.

Preguntas frecuentes sobre la exploración de puertos

Existen varios métodos para realizar escaneos de puertos:

- Escaneo SYN (escaneo semiabierto): Consiste en enviar un paquete SYN y esperar una respuesta SYN-ACK sin completar el apretón de manos TCP, lo que lo hace más difícil de detectar.

- FIN Scan: La técnica envía un paquete FIN a los puertos cerrados, lo que desencadena una respuesta de reinicio (RST). Se utiliza habitualmente para eludir la detección de cortafuegos.

- Escaneado XMAS: Transmite un paquete con todas las banderas activadas, parecido a un árbol de Navidad "iluminado", y ayuda a identificar la presencia de cortafuegos y el estado de los puertos.

- Escaneo UDP: Determina qué puertos UDP están abiertos enviando paquetes UDP y esperando una respuesta, ya que este protocolo no requiere un apretón de manos.

El escaneado de puertos sirve a menudo de preludio a diversos tipos de ciberataques. Por ejemplo, puede utilizarse para:

- Detecte puertos abiertos que puedan ser explotados para una entrada no autorizada.

- Actúan como paso inicial para lanzar ataques más específicos, como la denegación de servicio (DoS) o la violación de datos.

- Suministrar a los atacantes la información crítica necesaria para inyectar malware o ejecutar código malicioso exponiendo las vulnerabilidades de la red.