- 1. ¿Por qué es importante el Borde de Confianza Cero?

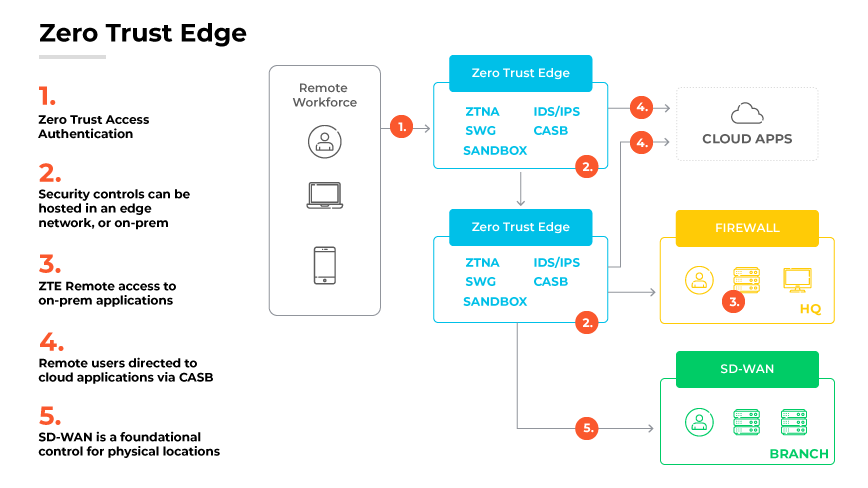

- 2. ¿Cómo funciona el Borde de Confianza Cero?

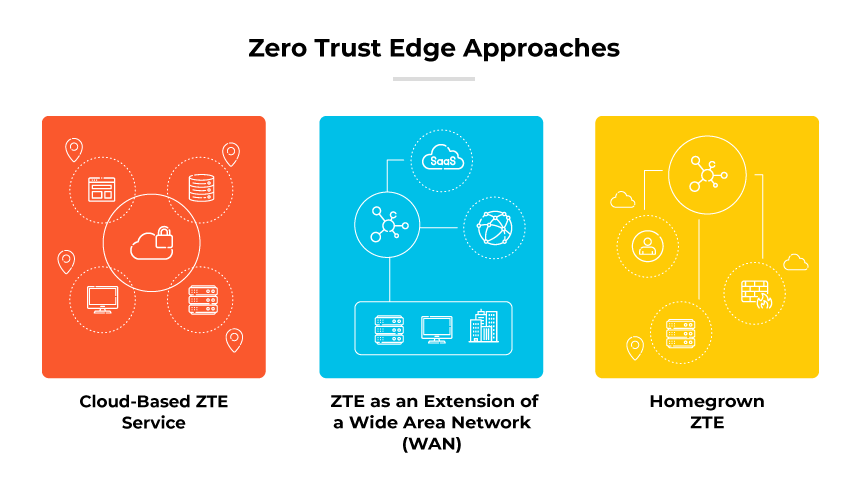

- 3. Implementación de ZTE

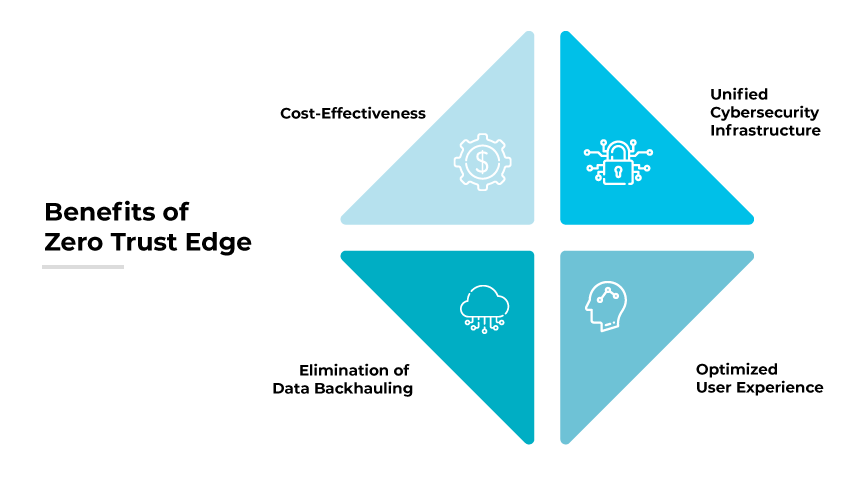

- 4. Ventajas de Zero Trust Edge

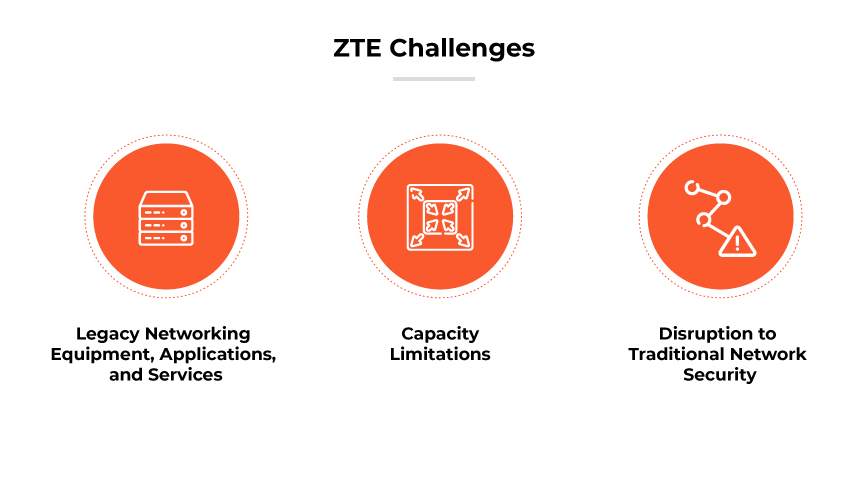

- 5. Desafíos de ZTE

- 6. ¿Cuál es la diferencia entre el Borde de Confianza Cero y el SASE?

- 7. Preguntas frecuentes sobre el Borde de Confianza Cero

¿Qué es el Borde de Confianza Cero (ZTE)?

Zero Trust edge (ZTE) es una arquitectura basada en la nube que integra las redes y la seguridad y utiliza Zero Trust para autenticar y supervisar las interacciones de red.

Las empresas utilizan cada vez más los principios de las redes de Confianza Cero para conectar de forma segura un número creciente de usuarios y dispositivos a los recursos, lo que constituye un motor principal para ZTE. Para muchas organizaciones, una de las principales aplicaciones de ZTE es asegurar a los trabajadores remotos y reducir la dependencia de las redes privadas virtuales (VPN).

¿Por qué es importante el Borde de Confianza Cero?

ZTE es importante porque proporciona una puerta de enlace más segura a Internet y acceso a las aplicaciones y los datos de una organización para los emplazamientos físicos y la mano de obra remota de una organización.

Tres factores clave impulsan la mayor integración de redes y seguridad inherente a ZTE:

- El tráfico de red debe adherirse a estrictos niveles de confianza de seguridad y cumplir con las políticas establecidas.

- En lugar de que los equipos de seguridad se superpongan a las redes corporativas, las organizaciones deben adoptar las políticas de ZTE y perseguir la creación de redes con un enfoque centrado en la seguridad.

- Todos los clientes y endpoints deben disponer de un acceso seguro a Internet, capaz de neutralizar o eludir las posibles amenazas de malware en cualquier punto de la ruta de la red.

La aceleración digital, caracterizada por lugares de trabajo híbridos y un acceso generalizado a las aplicaciones, amplía la superficie de ataque y aumenta la vulnerabilidad de las empresas ante las amenazas avanzadas. Las arquitecturas de red tradicionales con productos de puntos y acceso implícito a todas las aplicaciones ya no son adecuadas.

El modelo de ZTE aborda este reto formando un nuevo perímetro. Hace converger la seguridad y la red en todos los puntos, concediendo un acceso explícito a las aplicaciones basado en la validación continua de la identidad y el contexto del usuario. Esto establece el papel crucial de ZTE en el ecosistema digital moderno, sirviendo como un escudo defensivo eficaz en un entorno cada vez más interconectado y propenso a las amenazas.

¿Cómo funciona el Borde de Confianza Cero?

El borde de confianza cero aplica una autenticación y validación meticulosas; en esencia, considera cada transacción en red como potencialmente arriesgada.

Cuando se trata de la mecánica de ZTE, se origina al colocar elementos de ZTE en una pila de seguridad alojada en la nube o en el borde, teniendo en cuenta las limitaciones de ancho de banda, lo que podría hacer necesaria una infraestructura local para algunos componentes.

ZTE se basa en dos principios fundamentales impulsados por la nube:

Gestión de redes y seguridad basadas en la nube:

Garantiza la uniformidad de las políticas en toda la empresa, reduciendo los errores y mejorando la eficacia.Herramientas analíticas que vinculan a la perfección la red y la seguridad:

Permite una mejor utilización de los enlaces, la detección precoz de anomalías en la red y una supervisión exhaustiva de la red.

Esto exige soluciones basadas en la nube debido al importante volumen de datos que necesitan almacenamiento y procesamiento para un análisis eficaz.

Una vez implementado, ZTE permite a las organizaciones gestionar, supervisar y analizar de forma centralizada una serie de servicios de seguridad y redes, ya estén alojados en la nube o de forma remota. El objetivo final es proporcionar una seguridad estricta sin comprometer las capacidades de la red.

Implementación de ZTE

Las organizaciones disponen de tres vías principales para la implementación del ZTE:

Servicio ZTE basado en la nube

Un servicio ZTE basado en la nube utiliza múltiples puntos de presencia (POP) con capacidades ZTE inherentes. Este enfoque refleja los modelos de entrega de Software como servicio (SaaS).ZTE como extensión de una red de área extensa (WAN)

Un enfoque propio incorpora ZTE como extensión de un servicio de conexión a una red de área extensa (WAN).

Los transportistas ofrecen la funcionalidad y la seguridad externalizada de ZTE. Aunque existen varias opciones de soluciones in situ, pueden carecer de la agilidad de los sistemas basados en la nube. Además, las combinaciones de SD-WAN y ZTE requieren configuraciones de políticas individuales para cada servicio, lo que hace inviable una solución única e integral.ZTE en casa

Las organizaciones más grandes y ágiles tienen la opción de desarrollar su propia oferta de ZTE. Este método requiere servicios de nube pública para los POP y cortafuegos alojados en la nube, entre otros servicios de seguridad. A pesar de su flexibilidad inherente, el ZTE de fabricación propia requiere una supervisión constante de la evolución de los componentes de seguridad y los servicios en la nube. También es fundamental contar con los conocimientos informáticos adecuados para gestionar y mantener la oferta.

Ventajas de Zero Trust Edge

Mitigación de riesgos mejorada

Una de las principales ventajas de ZTE reside en su capacidad para reducir sustancialmente las vulnerabilidades de la red. Con la seguridad arraigada en todos los niveles de la red y cada transacción sometida a una rigurosa autenticación, las amenazas potenciales se mitigan considerablemente. Independientemente del lugar desde el que se conecten los usuarios o de las aplicaciones que utilicen, ZTE proporciona una seguridad constante y de alto nivel.

Al aplicar políticas de seguridad coherentes y coordinadas en todas las fuentes de conexión, ZTE también protege los lugares de trabajo híbridos. Independientemente de si los empleados se conectan desde redes no gestionadas o desde la oficina, ZTE aplica el mismo nivel de escrutinio.

ZTE also enables Cero Confianza (ZTNA) en todas partes. Pasa de la confianza implícita al acceso explícito basado en la identidad y el contexto, lo que da lugar a una validación continua. Esto garantiza un control eficaz del acceso a la red, mejorando la seguridad de red en general.

ZTE mejora sus capacidades de respuesta ante incidentes. Al fomentar la colaboración en equipo, ZTE mejora la capacidad de respuesta ante incidentes y simplifica la resolución de problemas, proporcionando un enfoque más proactivo a la gestión de la seguridad.Relación coste-eficacia

Gracias a su naturaleza automatizada y basada en la nube, las redes de ZTE ofrecen una solución de seguridad económica y escalable. Como parte inherente de Internet, se adaptan a la transformación digital sin esfuerzo, sin las trabas de las arquitecturas heredadas. Esto se traduce en un importante ahorro de costes y garantiza que las organizaciones sólo paguen por los recursos que utilizan.Experiencia de usuario optimizada

ZTE facilita una experiencia de usuario mejorada al mejorar el rendimiento y la capacidad de la red. Se centra en proporcionar rutas óptimas y una experiencia digital integral, acelerando significativamente el rendimiento de las aplicaciones.Infraestructura de ciberseguridad unificada

La adopción de ZTE condensa múltiples herramientas de ciberseguridad en una solución unificada, lo que simplifica la supervisión, el análisis y la respuesta a las amenazas de ciberseguridad. La consolidación conduce a una infraestructura de ciberseguridad más manejable y eficaz, eliminando posibles problemas de compatibilidad.

Las capacidades integrales de ZTE reducen la necesidad de múltiples proveedores de seguridad, ofreciendo la opción de un único proveedor o un número limitado de ellos. Sin embargo, es esencial que las organizaciones se aseguren de que los proveedores pueden integrar eficazmente las soluciones en la infraestructura de red existente.Eliminación del backhauling de datos

Las configuraciones tradicionales de redes privadas virtuales (VPN) suelen transportar el tráfico de los usuarios remotos a través de las redes corporativas. Este proceso puede provocar una importante congestión del ancho de banda. Sin embargo, ZTE emplea rampas en la nube para la conectividad global y la inspección de seguridad, eliminando así el backhaul de datos y aumentando el rendimiento.

Desafíos de ZTE

Equipos, aplicaciones y servicios de red heredados

La incorporación de tecnología operativa (OT) y dispositivos de Internet de las cosas (IoT) puede complicar la transición a un marco ZTE. Estos dispositivos, que pueden llegar a ser miles dentro de una organización, pueden estar vinculados a equipos de red heredados. La transición de estos dispositivos a una red de ZTE puede ser un proceso complejo que requiera revisiones sustanciales de la infraestructura.

La compatibilidad con el hardware heredado es otro obstáculo importante en la transición a ZTE. Los componentes de las infraestructuras críticas pueden depender de hardware obsoleto, y modernizar estos componentes puede ser una tarea de enormes proporciones. Además, es posible que parte del hardware heredado no sea compatible con los requisitos de ZTE, lo que hará necesaria la reevaluación y la posible sustitución de las tecnologías operativas y los dispositivos de IoT.

La integración de las aplicaciones y servicios heredados en el marco de ZTE también plantea retos importantes. Especialmente problemáticas son las aplicaciones basadas en protocolos no web, como el Protocolo de Escritorio Remoto (RDP) o la infraestructura de escritorio virtual (VDI) para el acceso remoto y el Protocolo de inicio de sesión (SIP) o Voz sobre IP (VoIP) para los servicios de voz. Estas aplicaciones carecen de procedimientos normalizados para la utilización del ZTE, lo que complica su integración.Limitaciones de capacidad

Las limitaciones de capacidad dificultan la implementación de ZTE. Aunque ZTE puede resolver los problemas de acceso remoto de la mano de obra, actualmente carece de capacidad para sustituir los servicios de red y seguridad de gran volumen que proporcionan acceso a los centros de datos. Como resultado, es posible que las organizaciones necesiten llevar a cabo una migración a la nube antes de realizar la transición de ciertos activos de la empresa a la protección de ZTE.

Antes de la implementación de ZTE, las empresas deben evaluar cuidadosamente la capacidad de la red. Si se acerca a los límites de capacidad, puede ser necesario identificar soluciones adicionales o realizar mejoras significativas. En algunos casos, puede ser necesario migrar a una infraestructura basada en la nube antes de implementar ZTE, lo que podría añadir más complicaciones al proceso de transición.Alteración de la seguridad de red tradicional

Como enfoque nuevo y transformador, ZTE altera las prácticas tradicionales de seguridad de red. Esta alteración puede crear retos a medida que las organizaciones se adaptan al cambio de paradigma, sobre todo porque la seguridad de red se ha practicado tradicionalmente de formas fundamentalmente diferentes. Así pues, el proceso de transición puede ser complicado y requerir una planificación y una adaptación importantes.

¿Cuál es la diferencia entre el Borde de Confianza Cero y el SASE?

El borde de servicio de acceso seguro (SASE) y el borde de confianza cero (ZTE) comparten principios y objetivos comunes como la consolidación de la funcionalidad de la red y la seguridad en la nube. Sin embargo, difieren en su énfasis y enfoque.

SASE representa la convergencia de las redes de área amplia definidas por software (SD-WAN) y una serie de servicios de seguridad de red en una oferta unificada basada en la nube. Permite un acceso seguro y eficaz a la red, atendiendo a las necesidades de plantillas cada vez más remotas y distribuidas.

ZTE, definido como una evolución del modelo SASE original, se centra en el componente de "confianza cero", con el objetivo de establecer una rigurosa confianza cero como servicio más allá de los controles de acceso. ZTE refleja el enfoque de Confianza Cero al asumir el peor de los escenarios, por el que autentica todas las conexiones, independientemente de su naturaleza u origen.

Mientras que SASE proporciona una amalgama de servicios de red y seguridad en un modelo basado en la nube, ZTE adopta una postura más estricta, centrándose intensamente en la autenticación para mantener los principios de Confianza Cero en toda la infraestructura de red.

Preguntas frecuentes sobre el Borde de Confianza Cero

El acceso a la red de confianza cero (ZTNA) es una categoría de tecnologías que proporciona un acceso remoto seguro a aplicaciones y servicios basado en políticas de control de acceso definidas. Utiliza los mismos principios de Confianza Cero, pero sirve como componente de ZTE.