- 1. Década de 1960-1970: Los albores de ARPANET y la necesidad de conectividad entre distintas redes

- 2. 1980s: TCP/IP y la introducción del público a Internet

- 3. 1990s: El auge de la Web y la aparición de las primeras tecnologías VPN

- 4. 2000s: Las VPN evolucionan junto con los retos de la ciberseguridad

- 5. 2010s: Una década de transformación digital

- 6. 2019-Presente: La respuesta al trabajo a distancia y las limitaciones de las VPN

- 7. Preguntas frecuentes sobre el historial de VPN

- Década de 1960-1970: Los albores de ARPANET y la necesidad de conectividad entre distintas redes

- 1980s: TCP/IP y la introducción del público a Internet

- 1990s: El auge de la Web y la aparición de las primeras tecnologías VPN

- 2000s: Las VPN evolucionan junto con los retos de la ciberseguridad

- 2010s: Una década de transformación digital

- 2019-Presente: La respuesta al trabajo a distancia y las limitaciones de las VPN

- Preguntas frecuentes sobre el historial de VPN

¿Cuál es la historia de la VPN?

- Década de 1960-1970: Los albores de ARPANET y la necesidad de conectividad entre distintas redes

- 1980s: TCP/IP y la introducción del público a Internet

- 1990s: El auge de la Web y la aparición de las primeras tecnologías VPN

- 2000s: Las VPN evolucionan junto con los retos de la ciberseguridad

- 2010s: Una década de transformación digital

- 2019-Presente: La respuesta al trabajo a distancia y las limitaciones de las VPN

- Preguntas frecuentes sobre el historial de VPN

La historia de las VPN hunde sus raíces en la evolución de las tecnologías de comunicación segura en línea. En la década de 1960, ARPANET fue pionera en el concepto de conexión entre ordenadores distantes. El posterior desarrollo de protocolos como el TCP/IP en la década de 1980 sentó las bases de la conectividad moderna a Internet. A partir de la década de 1990, surgieron tecnologías VPN específicas para responder a la creciente preocupación por la seguridad y la privacidad en línea.

Década de 1960-1970: Los albores de ARPANET y la necesidad de conectividad entre distintas redes

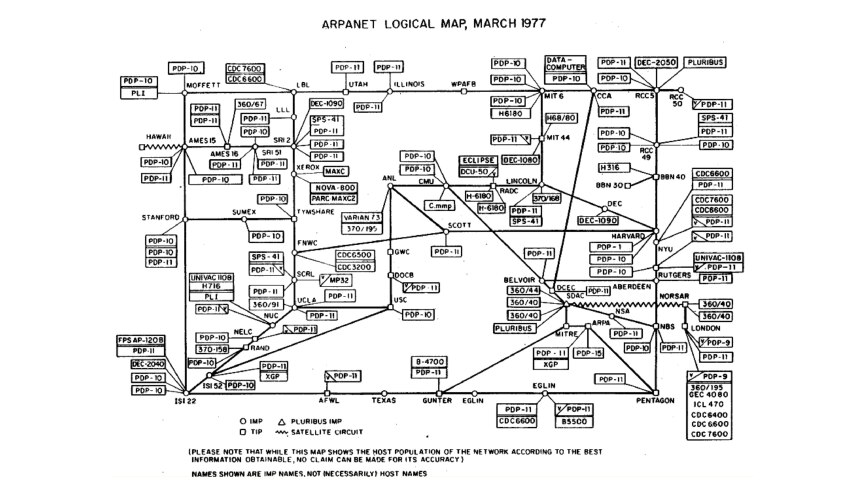

A finales de los años 60, la Agencia de Proyectos de Investigación Avanzada (ARPA) desarrolló un método para enlazar ordenadores distantes. En 1969 introdujeron un sistema basado en la conmutación de paquetes, en el que los paquetes de datos se transferían entre máquinas. Este sistema, conocido como ARPANET, creció a lo largo de la década de 1970, conectando múltiples instituciones educativas y de investigación.

Sin embargo, ARPANET tenía limitaciones. Funcionaba con el protocolo de control de red (NCP), limitando las conexiones a los ordenadores de la misma red. El reto consistía en encontrar una forma de conectar dispositivos a través de redes variadas.

1980s: TCP/IP y la introducción del público a Internet

El uso de ARPANET creció notablemente en los ámbitos gubernamental y educativo, lo que impulsó a ARPA a buscar formas de enlazar redes variadas. En la década de 1980, adoptaron oficialmente el Protocolo de control de transmisión (TCP), también conocido como Protocolo de control de transmisión/Protocolo de Internet (TCP/IP). El nuevo enfoque pasó de la PNC a un sistema que permitía la conexión de diversos dispositivos, dando lugar a lo que hoy se denomina Internet.

Los protocolos de Internet dominantes en la actualidad, IPv4 e IPv6, proceden de esta colección de protocolos TCP/IP. Una IP se compone de dígitos únicos que identifican a cada dispositivo en línea. Acceder a los recursos en línea exigía la IP correcta, pero recordar secuencias numéricas no resultaba cómodo. Así, en 1984, nació el Sistema de Nombres de Dominio (DNS), que asigna simples nombres de dominio a direcciones IP.

Tras el establecimiento de IP y DNS, Internet dio la bienvenida al gran público. La plataforma en línea inaugural surgió en 1985, permitiendo a los usuarios entrar en salas de chat y participar en comunidades digitales. Bautizado como America Online (AOL), este sistema se basaba en el acceso telefónico, por el que los usuarios marcaban a su Proveedor de servicios de Internet (ISP) para acceder a AOL.

La expansión de las actividades en línea allanó el camino a los ISP comerciales. En 1989, "The World", uno de los primeros ISP comerciales, comenzó a ofrecer conexiones a Internet a los usuarios a través de conexión telefónica.

1990s: El auge de la Web y la aparición de las primeras tecnologías VPN

A principios de la década de 1990, la introducción del protocolo HTTP permitió acceder a recursos en línea a través de hiperenlaces, lo que dio lugar al nacimiento de la World Wide Web (WWW).

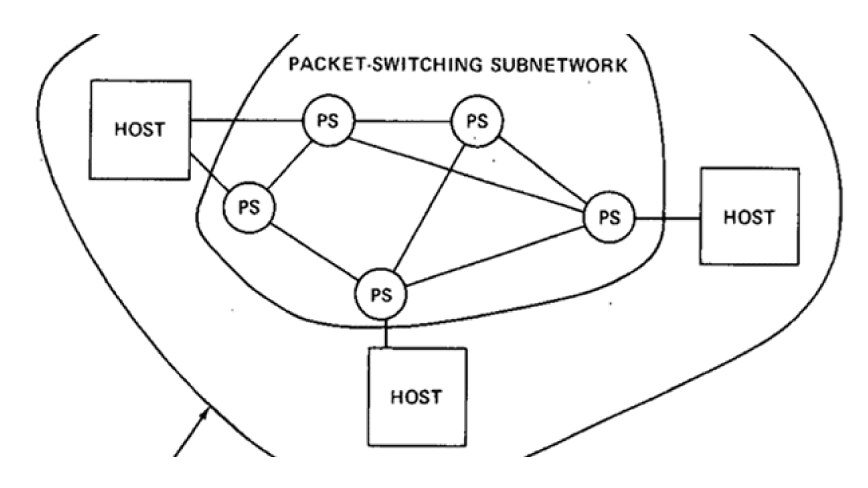

A medida que el ámbito digital comenzó a extenderse más allá de los círculos académicos, la capacidad de comunicarse en línea de forma segura y privada se convirtió en una preocupación creciente. Esto desencadenó el desarrollo de la encriptación de la capa IP, que puede considerarse precursora de las actuales redes privadas virtuales (VPN).

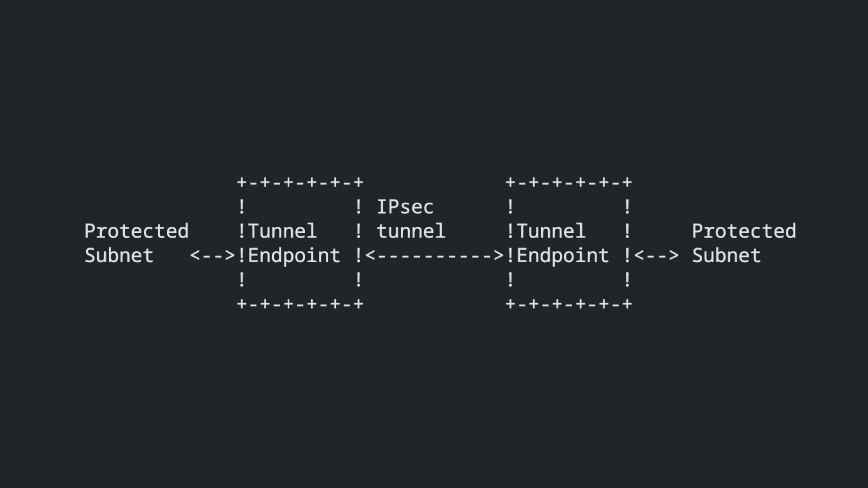

Unos años más tarde, los Laboratorios Bell de AT&T presentaron el Protocolo de Cifrado IP por Software (SwIPe), un esfuerzo que demostró eficazmente el potencial del cifrado de la capa IP. Esta innovación tuvo una influencia significativa en el desarrollo de IPsec, un protocolo de encriptación que sigue siendo de uso generalizado en la actualidad.

IPsec, introducido a mediados de los noventa, proporcionaba seguridad de extremo a extremo en la capa IP, autenticando y cifrando cada paquete IP en el tráfico de datos. En particular, IPsec era compatible con IPv4 y posteriormente se incorporó como componente básico de IPv6. Esta tecnología sentó las bases de las modernas metodologías VPN.

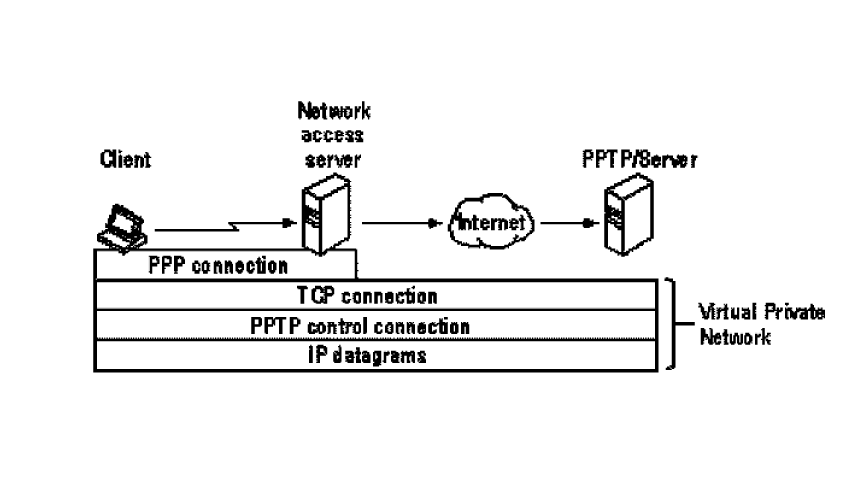

Hacia la segunda mitad de la década, Microsoft introdujo el protocolo de túnel punto a punto (PPTP), a menudo atribuido al empleado e ingeniero de Microsoft Gurdeep Singh-Pall. PPTP marcó un hito importante en la evolución de la tecnología VPN. Este sistema encapsulaba los paquetes PPP, creando un túnel de datos virtual para garantizar una transmisión de datos más segura a través de la red.

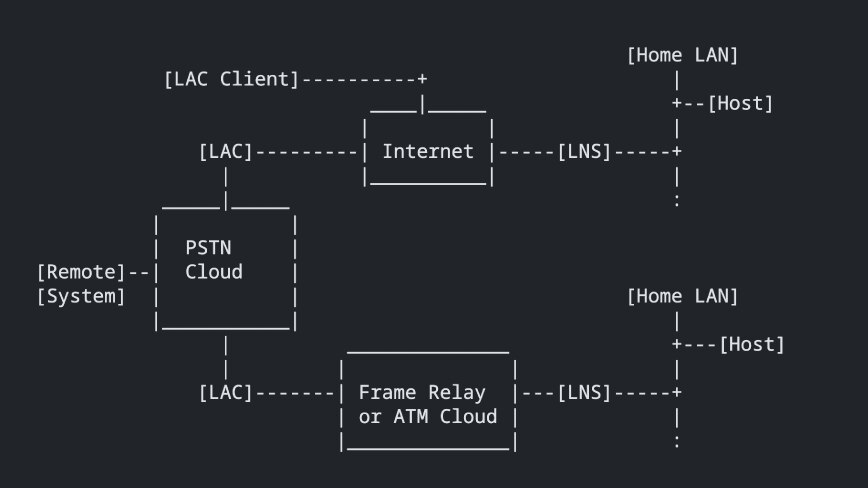

Siguiéndole de cerca, Cisco presentó L2F, un protocolo que aborda las deficiencias de PPTP dando cabida a múltiples tipos de tráfico de Internet e introduciendo métodos de encriptación mejorados.

Finalmente, una iniciativa de colaboración entre Microsoft y Cisco produjo L2TP, que fusionaba los puntos fuertes de ambos protocolos de tunelización, PPTP y L2F. Este avanzado protocolo simplificó la utilización de las VPN y reforzó la seguridad del tunelado de datos a través de redes IP.

Para saber más:

2000s: Las VPN evolucionan junto con los retos de la ciberseguridad

La década de 2000 marcó un cambio significativo en la seguridad en línea. A medida que Internet se convertía en parte integrante de la vida cotidiana y del trabajo, las amenazas y los retos crecían. Las VPN surgieron como una herramienta vital para empresas y particulares, garantizando la privacidad y la seguridad en línea en un mundo cada vez más interconectado.

A principios de la década de 2000, a medida que se disparaba la adopción de Internet, las empresas reconocieron el potencial de una presencia en línea y realizaron la transición al ámbito digital, creando sitios web, estableciendo plataformas de comercio electrónico e integrando sistemas de pago en línea.

Junto a estas oportunidades, se acentuó el aumento de los ciberdelitos. Las vulnerabilidades en el rápido avance de la tecnología de Internet se convirtieron en un objetivo para los actores maliciosos. La naturaleza global de Internet presentaba desafíos, ya que los atacantes podían dirigirse a víctimas de todo el mundo. Las redes sociales crearon inadvertidamente plataformas para el phishing y la ingeniería social.

A medida que las empresas se volvían más dependientes de las operaciones en línea, surgió la necesidad urgente de proteger los datos. Al principio, las empresas se inclinaron por las redes de área amplia (WAN) por motivos de seguridad, pero los elevados costes les llevaron a explorar las VPN. Cabe destacar que, durante este periodo, James Yonan desarrolló OpenVPN para uso personal. Este protocolo de código abierto, junto con la VPN SSL, se convirtieron en soluciones destacadas para las empresas.

A mediados de la década de 2000, los usuarios particulares empezaron a ser más conscientes de la seguridad en línea. Las redes públicas, sobre todo en cafeterías y aeropuertos, se convirtieron en cotos de caza para los piratas informáticos. En consecuencia, la necesidad de herramientas de privacidad en línea aumentó también entre los internautas particulares.

En 2005, reconociendo la necesidad de herramientas de seguridad fáciles de usar, aparecieron las primeras VPN comerciales, que simplificaron los antes complejos procesos de configuración. La década concluyó con la evolución de las VPN como herramientas esenciales, lo que llevó a un aumento de los proveedores de servicios VPN de terceros y a protocolos innovadores como IKEv2/IPsec y SSTP.

Para saber más:

2010s: Una década de transformación digital

La década de 2010 marcó un importante crecimiento de Internet. Los avances informáticos dieron lugar a una red mundial en línea que afecta al trabajo y al ocio. Las ciberamenazas aumentaron en gravedad y número.

La Internet de las cosas permitió que diversos dispositivos se conectaran en línea. Los asistentes inteligentes mejoran la experiencia del usuario. El sector del juego introdujo los juegos multijugador en línea. El crecimiento del comercio minorista en línea desplazó a los consumidores hacia las compras móviles.

Los servicios de streaming como Netflix se expandieron, lo que introdujo la competencia entre plataformas. Surgieron nuevas profesiones en línea, que requerían conexiones fiables a Internet. Los ISP se enfrentaron a demandas de mayor velocidad y servicio.

A medida que aumentaba el número de actividades en línea, se hizo evidente la necesidad de soluciones de seguridad sólidas. Las VPN ganaron popularidad debido a la creciente vulnerabilidad de los datos en línea. Los proveedores de servicios VPN respondieron ampliando su oferta e introduciendo funciones como las políticas de no registro, los kill switches y las conexiones multisalto.

La competencia de las VPN permitió mejorar las velocidades de conexión y los diseños de fácil uso. WireGuard surgió como un protocolo VPN notable a finales de la década de 2010, distinguiéndose por su eficaz cifrado y su adaptabilidad a los cambios de la red.

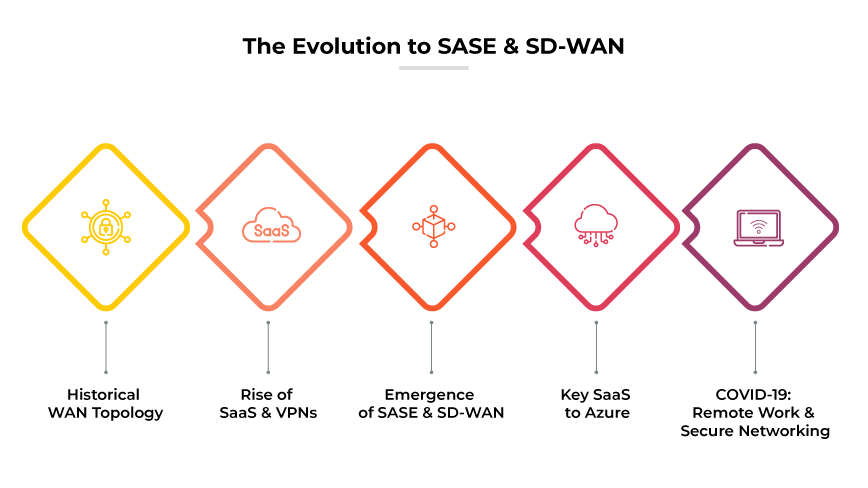

Las empresas reconocieron la importancia de la seguridad de las redes. Soluciones como SD-WAN y SASE cobraron protagonismo, atendiendo a los requisitos de conexiones de red empresariales seguras y escalables.

Más información:¿Qué es WireGuard?

2019-Presente: La respuesta al trabajo a distancia y las limitaciones de las VPN

El brote de COVID-19 de 2020 intensificó la necesidad de realizar actividades en línea seguras, lo que puso de relieve la importancia de las VPN de acceso remoto. A medida que las organizaciones realizaban la transición a Internet, crecía la demanda de VPN fiables. Los proveedores de VPN de acceso remoto ampliaron las capacidades de los servidores, adoptaron la autenticación multifactor e integraron la protección contra malware.

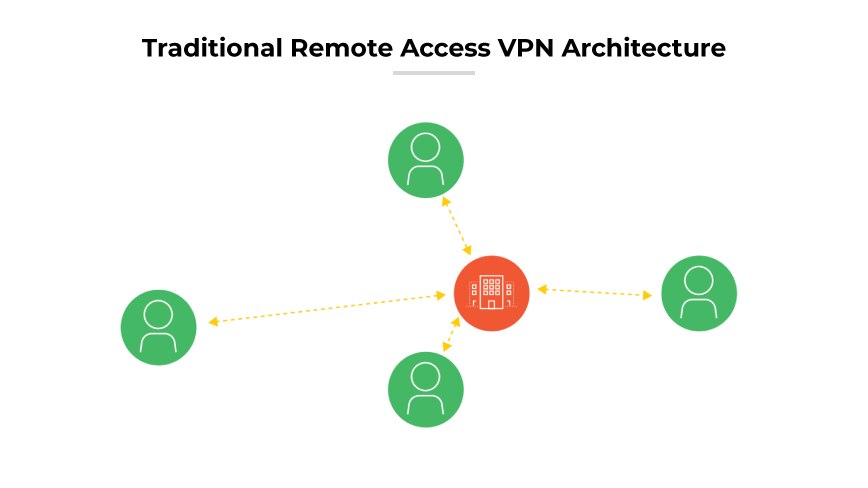

Hoy en día, el trabajo a distancia persiste. Pero hay un problema. Desde el punto de vista arquitectónico, la VPN de acceso remoto es una arquitectura de concentrador y radios, en la que los usuarios se sientan en radios de distintas longitudes en función de su distancia al concentrador (el centro de datos interno). La distancia reduce el rendimiento e introduce problemas de latencia, pero ésta sigue siendo la arquitectura óptima para las aplicaciones de centros de datos porque el objetivo es llegar al centro.

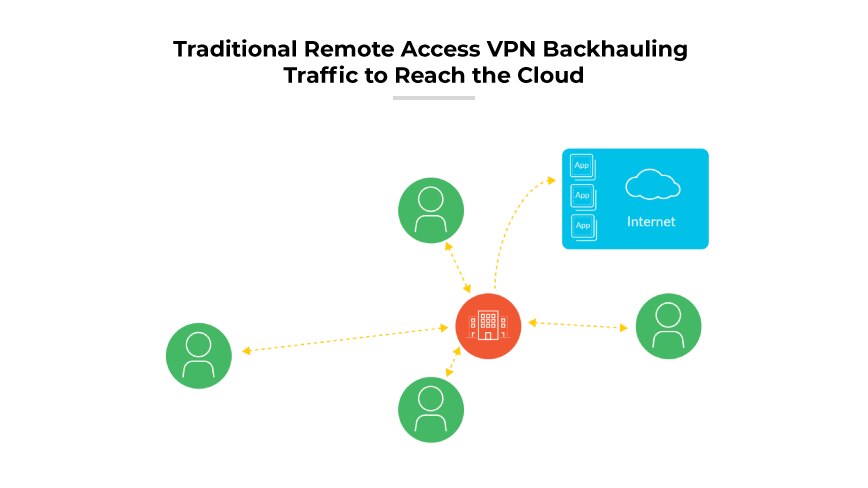

El modelo se rompe cuando hay aplicaciones en la nube en el entorno. El tráfico en una VPN de acceso remoto siempre va primero a la puerta de enlace VPN, aunque la aplicación esté alojada en la nube. Como resultado, el tráfico va a la puerta de enlace VPN de la sede, luego sale por el cortafuegos del perímetro corporativo a Internet, y la respuesta de la aplicación vuelve a la sede antes de regresar al usuario.

Aunque esto es razonable desde el punto de vista de la seguridad, no tiene sentido para la optimización de red. Para compensar las dificultades de la red con la VPN de acceso remoto, las organizaciones suelen hacer concesiones que tienen implicaciones negativas para la seguridad, como los túneles iniciados por el usuario, la VPN de túnel dividido y los proxies web.

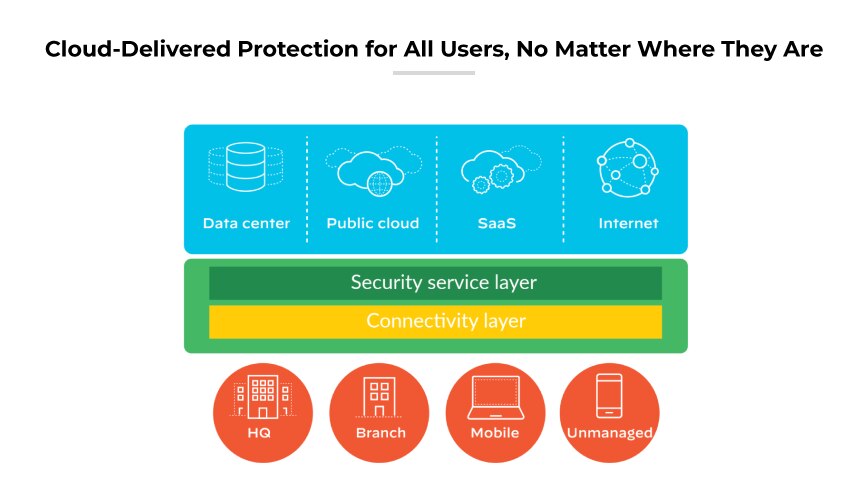

Con el rápido crecimiento de las plantillas remotas y las aplicaciones basadas en la nube, las organizaciones se están dando cuenta de que las VPN de acceso remoto no están optimizadas para la nube ni son seguras. Es necesario un enfoque innovador para tener en cuenta la actual combinación de aplicaciones: Una arquitectura moderna para la mano de obra móvil.

Los trabajadores móviles de hoy en día necesitan acceder al centro de datos, a Internet y a las aplicaciones en nubes públicas, privadas e híbridas. En otras palabras, la arquitectura adecuada debe optimizar el acceso a todas las aplicaciones, independientemente de dónde se encuentren éstas o los usuarios.

La VPN de acceso remoto ha sido un elemento básico de las redes empresariales durante años. Sin embargo, a medida que las empresas adoptan rápidamente más aplicaciones en la nube, sus necesidades en materia de seguridad y redes están cambiando radicalmente. Tras una larga historia de evolución de las VPN, también deben evolucionar las soluciones.

Para saber más:

Fuentes

- https://www.computerhistory.org/collections/catalog/102646704

- https://www.darpa.mil/about-us/timeline/tcp-ip

- http://technet.microsoft.com/en-us/library/cc768084.aspx

- https://datatracker.ietf.org/doc/html/rfc2661

- https://datatracker.ietf.org/doc/html/rfc4306