- 1. ¿Qué hace un SOC?

- 2. Funciones clave de un SOC

- 3. Cargos y responsabilidades clave dentro del SOC

- 4. SOC como servicio (SOCaaS)

- 5. El SOC y las soluciones SIEM

- 6. Prácticas recomendadas en materia de SOC

- 7. ¿Qué herramientas se utilizan en un SOC?

- 8. Preguntas frecuentes sobre el centro de operaciones de seguridad (SOC)

- ¿Qué hace un SOC?

- Funciones clave de un SOC

- Cargos y responsabilidades clave dentro del SOC

- SOC como servicio (SOCaaS)

- El SOC y las soluciones SIEM

- Prácticas recomendadas en materia de SOC

- ¿Qué herramientas se utilizan en un SOC?

- Preguntas frecuentes sobre el centro de operaciones de seguridad (SOC)

¿Qué es un centro de operaciones de seguridad (SOC)?

- ¿Qué hace un SOC?

- Funciones clave de un SOC

- Cargos y responsabilidades clave dentro del SOC

- SOC como servicio (SOCaaS)

- El SOC y las soluciones SIEM

- Prácticas recomendadas en materia de SOC

- ¿Qué herramientas se utilizan en un SOC?

- Preguntas frecuentes sobre el centro de operaciones de seguridad (SOC)

Un centro de operaciones de seguridad (SOC) es una unidad centralizada que se ocupa de supervisar y gestionar la estrategia de seguridad de una organización. En él suelen trabajar especialistas en seguridad que se encargan de detectar y mitigar amenazas, así como de responder a ellas. En pocas palabras, el cometido del equipo del SOC es garantizar que las operaciones de la organización tengan lugar de forma segura en todo momento.

¿Qué hace un SOC?

Los centros de operaciones de seguridad se han creado para facilitar la colaboración entre el personal encargado de la seguridad. Agilizan el proceso de gestión de incidentes de seguridad, además de ayudar a los analistas a clasificar y resolver los incidentes de manera más eficiente y eficaz. El objetivo del SOC es ver todas las amenazas que afectan a la empresa, con una visión completa que abarque no solo los distintos tipos de endpoints, servidores y software locales, sino también los servicios de terceros y el tráfico que circula entre todos estos activos.

Funciones clave de un SOC

Por lo general, el personal del SOC cuenta con las competencias necesarias para detectar los incidentes de ciberseguridad y responder a ellos. Estos profesionales colaboran con otros departamentos o equipos para compartir información sobre los incidentes con las partes interesadas que proceda. Por norma general, los empleados de los centros de operaciones de seguridad trabajan por turnos para garantizar un funcionamiento ininterrumpido y que siempre haya alguien disponible para mitigar las amenazas y gestionar la actividad de los logs. A veces, las organizaciones contratan a proveedores externos que prestan servicios de SOC.

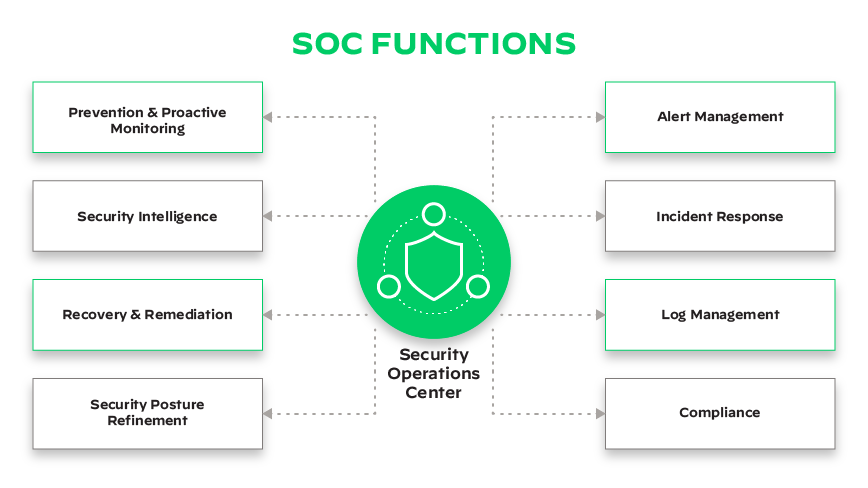

Entre las funciones clave del SOC, destacan las siguientes:

- Supervisar y gestionar la estrategia de seguridad de la organización.

- Desarrollar e implementar procedimientos y políticas de seguridad.

- Formar a los empleados para concienciarlos sobre la importancia de la seguridad.

- Responder a los incidentes de seguridad.

- Analizar los logs, el tráfico de la red y otras fuentes de datos con el objetivo de detectar posibles amenazas y vulnerabilidades.

- Realizar evaluaciones de vulnerabilidades.

- Facilitar informes de inteligencia sobre amenazas.

- Diseñar e implementar soluciones de seguridad.

El equipo del SOC también presta servicios de respuesta a incidentes, como análisis forenses, análisis de malware y evaluación de vulnerabilidades. Además, brinda servicios de inteligencia sobre amenazas, como la elaboración de informes de inteligencia sobre amenazas y la búsqueda de amenazas.

Para gestionar los incidentes de seguridad, se necesitan estas funciones clave, que los SOC suelen facilitar utilizando para ello una estructura por niveles organizada según la experiencia de sus analistas:

Nivel 1: clasificación

La clasificación es el primer nivel del SOC. El personal de nivel 1 se ocupa de clasificar los incidentes de seguridad detectados y de determinar su gravedad. Esta tarea pasa por detectar el origen del incidente, determinar su alcance y evaluar su impacto.

El personal de nivel 1 también se encarga de la respuesta inicial a la amenaza y de las medidas de contención y, en caso necesario, deriva los incidentes a los niveles superiores del equipo. Los analistas de seguridad suelen dedicar la mayor parte de su tiempo a estas tareas.

Los analistas de nivel 1 suelen ser los que menos experiencia tienen y su función principal consiste en supervisar los logs de los eventos en busca de actividad sospechosa. Cuando consideran que hay algo que requiere una investigación más pormenorizada, recopilan la mayor cantidad de información posible y derivan el incidente al nivel 2.

Nivel 2: investigación

La investigación constituye el segundo nivel del SOC. El personal de nivel 2 se ocupa de investigar los incidentes de seguridad y de determinar su causa original. Esta tarea pasa por analizar los logs, el tráfico de la red y otras fuentes de datos para identificar el origen del incidente. El personal de nivel 2 también se encarga de elaborar informes de incidentes detallados y de sugerir medidas de corrección.

Nivel 3: búsqueda de amenazas

La búsqueda de amenazas es el tercer nivel del SOC. El personal de nivel 3 se ocupa de buscar amenazas y vulnerabilidades proactivamente en el entorno de una organización. Para ello, analiza los logs, el tráfico de la red y otras fuentes de datos con el objetivo de detectar posibles amenazas y vulnerabilidades.

El personal de nivel 3 también se encarga de elaborar informes detallados de inteligencia sobre amenazas y de sugerir medidas de corrección. Los analistas con más experiencia son los que responden a incidentes complejos. El resto del tiempo lo dedican a analizar informes forenses y datos de telemetría relativos a amenazas que el software de detección haya podido pasar por alto. Por lo general, las empresas destinan un tiempo mínimo a las actividades de búsqueda de amenazas, pues los niveles 1 y 2 consumen una gran cantidad de recursos de análisis.

¿Cómo se estructura un SOC?

En la mayoría de las organizaciones, la ciberseguridad ha dejado de ser una ocupación secundaria para el equipo de TI y se ha convertido en una prioridad primordial. Algunos equipos de operaciones de seguridad siguen formando parte del de TI, mientras que otros casos se han establecido como un departamento independiente.

Por «arquitectura del SOC» se entiende el diseño y la estructura generales del centro de operaciones de seguridad. Suele constar de cuatro componentes principales:

- El SOC supervisa y gestiona la estrategia de seguridad de la organización.

- El gerente de operaciones de seguridad gestiona las operaciones diarias del SOC.

- Los analistas de seguridad supervisan y analizan los logs, el tráfico de la red y otras fuentes de datos con el objetivo de detectar posibles amenazas y vulnerabilidades.

- Los ingenieros/arquitectos de seguridad diseñan e implementan soluciones de seguridad destinadas a proteger el entorno de la organización.

Los SOC pueden ejercer sus funciones dentro de un equipo de infraestructura y operaciones, un grupo de seguridad, un centro de operaciones de red (NOC) o directamente bajo la supervisión de la oficina del CIO o el CISO, pero también se pueden externalizar (parcial o totalmente).

Arquitectura radial del SOC

La arquitectura radial es un modelo de organización del SOC en el que este se estructura en un núcleo central y varios radios. El núcleo se ocupa de gestionar la estrategia de seguridad general de la organización, mientras que la función de los «radios» es supervisar y gestionar áreas específicas de dicha estrategia.

Este modelo mejora la flexibilidad y la escalabilidad, pues se pueden añadir o eliminar radios según sea necesario. Además, el núcleo centraliza la supervisión y la coordinación de las operaciones de seguridad de la organización.

Cargos y responsabilidades clave dentro del SOC

La plantilla de operaciones de seguridad y la estructura organizativa de un SOC suelen constar de varias figuras profesionales: un gerente de operaciones de seguridad, analistas de seguridad, especialistas en respuesta a incidentes, ingenieros/arquitectos de seguridad e investigadores de seguridad.

- Gerente del SOC: es la persona responsable de gestionar las operaciones diarias del SOC, como el desarrollo y la implementación de procedimientos y políticas de seguridad, así como de ofrecer formación a los empleados para concienciarlos sobre la importancia de la seguridad.

- Analista de seguridad avanzada: se ocupa de buscar amenazas y vulnerabilidades proactivamente en el entorno de la organización. Para ello, analiza los logs, el tráfico de la red y otras fuentes de datos con el objetivo de detectar posibles amenazas y vulnerabilidades.

- Especialista en respuesta a incidentes: se encarga de responder a los incidentes de seguridad, tarea que pasa por detectar el origen del incidente, determinar su alcance y evaluar su impacto.

- Arquitecto/Ingeniero de seguridad: diseña e implementa soluciones de seguridad para proteger el entorno de una organización. Esto incluye el diseño y la implementación de soluciones de seguridad de la red, como cortafuegos, sistemas de detección de intrusiones y software antivirus.

- Investigador de seguridad: se ocupa de investigar los incidentes de seguridad y de determinar su causa original. Esta tarea pasa por analizar los logs, el tráfico de la red y otras fuentes de datos para identificar el origen del incidente.

Obtenga más información sobre los cargos y las responsabilidades dentro del SOC, que constituyen la clave del éxito de las operaciones de seguridad.

SOC como servicio (SOCaaS)

El SOC como servicio (SOCaaS) es un modelo de seguridad por suscripción en el que un proveedor externo se ocupa del mantenimiento y de las operaciones de un SOC completamente gestionado. Este servicio abarca todas las funciones de seguridad que realizan los SOC internos tradicionales, como la supervisión de la red, la gestión de los logs, la inteligencia y detección de amenazas, la investigación de incidentes y la respuesta a ellos, la elaboración de informes, y la gestión de riesgos y del cumplimiento normativo. El proveedor es responsable también de proporcionar todos los recursos humanos, los procesos y las tecnologías que se necesitan para prestar estos servicios, y ofrece asistencia de forma ininterrumpida.

Obtenga más información sobre el modelo por suscripción del SOC como servicio.

El SOC y las soluciones SIEM

Los sistemas de gestión de eventos e información de seguridad (SIEM) son un tipo de solución de seguridad que ayuda a las empresas a supervisar y analizar los datos de seguridad en tiempo real. Las soluciones SIEM recopilan datos de distintas fuentes, como los dispositivos de red, las aplicaciones y la actividad de los usuarios, y utilizan los análisis para detectar posibles amenazas.

Con ellas, las empresas pueden responder con rapidez a los incidentes de seguridad y tomar medidas de corrección. Para muchos SOC, se trata de la tecnología principal de supervisión, detección y respuesta que utilizan para supervisar y reunir las alertas y la telemetría procedentes del software y hardware de la red, así como para analizar los datos y detectar posibles amenazas.

Descubra cómo ayudan las soluciones SIEM a los equipos del SOC a detectar posibles problemas de seguridad.

Prácticas recomendadas en materia de SOC

La misión principal del SOC es implementar la estrategia de seguridad, no desarrollarla. Entre otras cosas, esto implica analizar las consecuencias de los incidentes y aplicar medidas de protección en respuesta a ellos. Los equipos del SOC utilizan la tecnología para recopilar datos, supervisar los endpoints y detectar vulnerabilidades. Además, trabajan para garantizar el cumplimiento normativo y proteger los datos confidenciales.

Antes de nada, tiene que haber una estrategia de seguridad bien definida que se ajuste a los objetivos de la empresa. Una vez cumplido este requisito, se debe establecer y mantener la infraestructura necesaria, para lo cual se necesitan una serie de herramientas, características y funciones.

A continuación se detallan las prácticas recomendadas relativas al SOC que se deben seguir para garantizar la seguridad de la empresa:

- Creación de un SOC: establezca una unidad centralizada que se ocupe de supervisar y gestionar la estrategia de seguridad de la organización.

- Desarrollo de procedimientos y políticas de seguridad: desarrolle e implemente procedimientos y políticas de seguridad para garantizar que la organización cumpla las leyes y normativas aplicables.

- Implementación de soluciones de seguridad: implemente soluciones de seguridad (cortafuegos, sistemas de detección de intrusiones, software antivirus, etc.) para proteger el entorno de la organización.

- Supervisión y análisis de logs: supervise y analice los logs, el tráfico de la red y otras fuentes de datos con el objetivo de detectar posibles amenazas y vulnerabilidades.

- Formación y concienciación sobre ciberseguridad: forme a los empleados en materia de seguridad para que conozcan los procedimientos y las políticas de seguridad de la organización y sean conscientes de su importancia.

- Evaluaciones de vulnerabilidades: realice evaluaciones de vulnerabilidades para detectar posibles puntos débiles en el entorno de la organización.

- Respuesta a los incidentes de seguridad: responda a los incidentes de seguridad con prontitud para reducir al mínimo sus consecuencias.

¿Qué herramientas se utilizan en un SOC?

Los SOC utilizan varias herramientas para la prevención, el registro de eventos en logs, la automatización, la detección, la investigación, la orquestación y la respuesta. Con frecuencia, los SOC trabajan con varias herramientas aisladas para las distintas partes de la infraestructura. De hecho, según los estudios realizados por consultoras como Ovum y ESG, la mayoría de las empresas utilizan más de 25 herramientas independientes en sus SOC, entre las cuales se pueden encontrar las siguientes:

- SIEM

- Sistemas de detección de intrusiones en la red (NIDS)

- Sistemas de prevención de intrusiones en la red (NIPS)

- Orquestación, automatización y respuesta de seguridad (SOAR)

- Plataformas de análisis de seguridad

- Detección y respuesta en el endpoint (EDR)

- Soluciones de gestión de vulnerabilidades

- Prevención de pérdida de datos (DLP)

- Gestión de identidades y accesos (IAM)

- Cortafuegos

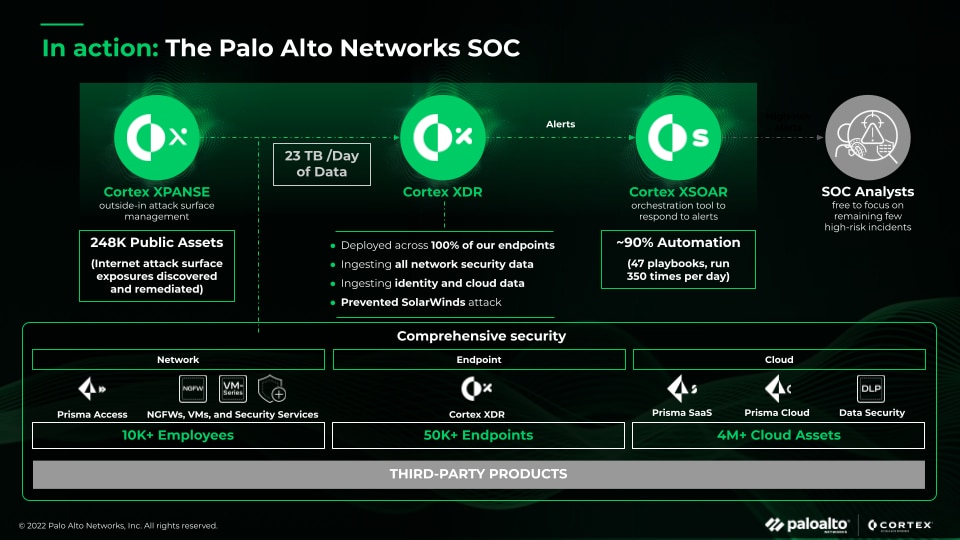

XDR es un nuevo tipo de herramienta de detección y respuesta que integra y correlaciona datos procedentes de los endpoints, la red y la nube. Esta tecnología sustituye a diversas herramientas clave que utilizan los equipos de operaciones de seguridad y se ha diseñado para mejorar la visibilidad, la eficiencia y la eficacia de la seguridad. Para obtener más información sobre cómo la tecnología XDR optimiza las operaciones de seguridad, visite la página Cortex XDR.

Preguntas frecuentes sobre el centro de operaciones de seguridad (SOC)

P: ¿Por qué es importante el SOC?

R: Ante la necesidad de prevenir incidentes cibernéticos graves y reducir las amenazas, para lo cual es necesario adoptar operaciones de seguridad centralizadas, los centros de operaciones de seguridad brindan un enfoque integral para la detección, prevención y mitigación de los ataques. El hecho de contar con un SOC específico permite detectar la actividad anómala gracias a la supervisión y protección ininterrumpidas. Además, el SOC busca y previene las amenazas de manera proactiva mediante los análisis y el modelado. Para obtener una cobertura más amplia y profunda, conviene disponer de un equipo de seguridad diverso más allá de los cuatro niveles de analistas (nivel 1: especialista en clasificación; nivel 2: especialista en respuesta a incidentes; nivel 3: especialista en búsqueda de amenazas; nivel 4: gerente del SOC). Por ejemplo, es interesante contar con gestores de vulnerabilidades, expertos en inteligencia sobre amenazas, especialistas en malware y analistas forenses.

«El centro de operaciones de seguridad (SOC) constituye un aspecto organizativo de la estrategia de seguridad de una empresa. Combina procesos, tecnologías y personas que permiten gestionar y mejorar la estrategia de seguridad global de una organización. Por lo general, este objetivo no se satisface con un solo sistema o entidad, sino con una estructura compleja. El SOC permite saber en todo momento qué está pasando, mitiga los riesgos y ayuda a cumplir los requisitos normativos. Además, brinda al personal un marco de gobernanza y cumplimiento normativo con el que trabajar y al cual ajustar el diseño de los procesos y las tecnologías». – Security Operations Center: A Systematic Study and Open Challenges (disponible en inglés)

P: ¿Qué puedo hacer para mejorar el SOC?

R: Las organizaciones tienen que seguir el ejemplo de los ataques modernos, perpetrados por ciberdelincuentes bien financiados que invierten en nuevas herramientas como el aprendizaje automático, la automatización y la inteligencia artificial. Los entornos de SOC obsoletos plantean problemas como los siguientes:

- Falta de visibilidad y contexto.

- Mayor complejidad de las investigaciones.

- Mal de alertas y «ruido» derivado del gran volumen de alertas poco fiables generadas por los controles de seguridad.

- Falta de interoperabilidad de los sistemas.

- Falta de automatización y orquestación.

- Imposibilidad de recopilar, procesar y contextualizar los datos de inteligencia sobre amenazas.

Para adelantarse a las amenazas actuales, la clave está en invertir en soluciones que permitan consolidar el sinfín de herramientas inconexas que se utilizan, mejorar el tiempo medio de respuesta y de detección (MTTR y MTTI), y reducir el desgaste de los analistas.

P: ¿Qué relación existe entre el SOC y los sistemas SIEM?

R: Todos los días, los SOC reciben una avalancha de alertas de seguridad, muchas de las cuales son poco fiables, con lo que los analistas se encuentran con una cantidad abrumadora de falsos positivos (por ejemplo, una alerta que señala erróneamente que está teniendo lugar alguna actividad maliciosa). En consecuencia, la cantidad de alertas supera con creces lo que la mayoría de los equipos de seguridad puede gestionar con eficacia, por lo que muchas se quedan sin investigar. Con una solución SIEM, se aligera la carga de trabajo de los analistas del SOC. Aunque no es imprescindible contar con una solución SIEM para tener un SOC, la combinación de ambos elementos permite proteger mejor los recursos internos.