¿Qué es la autenticación multifactor?

La autenticación multifactor (MFA) es un método de autenticación de usuarios cuando inician sesión en recursos específicos como aplicaciones, cuentas en línea o VPN. Además de un nombre de usuario y una contraseña, los usuarios deben utilizar al menos un método de verificación adicional, si no más.

El objetivo de la autenticación multifactor es dificultar el acceso de personas no autorizadas a un sistema. Su implementación se está generalizando en los sectores que comprenden la necesidad de unas buenas prácticas de ciberseguridad -incluidas las finanzas e incluso las plataformas de juego más populares- para exigir una verificación adicional cuando alguien está iniciando sesión. Está ampliamente aceptado que la AMF es un elemento básico de las buenas prácticas de ciberseguridad.

¿Por qué es importante la autenticación multifactor?

Métodos de ataque como la recolección de credenciales y el phishing son cada vez más frecuentes en el panorama actual de las amenazas. Cuando un actor de amenaza consigue acceder a un sistema a través de las credenciales de un empleado, puede causar un daño inmenso siguiendo su ataque inicial con malware, como ransomware o botnets. Aunque fomentar una buena higiene de seguridad y llevar a cabo una formación obligatoria puede disminuir las probabilidades de que las personas de una organización caigan en los ataques de recogida de credenciales y phishing, la AMF es otra línea de defensa crucial para mantener a raya a los actores de amenaza.

La implementación de la AMF hace más difícil que un actor de amenaza acceda al entorno y a los sistemas de información de una empresa, incluso si credenciales como contraseñas o PIN se han visto comprometidas. Esta capa adicional de protección notifica al SOC si ha fallado un intento de MFA, lo que permite al equipo de seguridad identificar las lagunas de su sistema antes de que se produzca ningún daño. Además de aumentar la protección, la AMF es bastante sencilla y fácil de utilizar.

¿Cómo funciona la autenticación multifactor?

Cuando un usuario crea una cuenta en algún lugar, se le pide que proporcione varios datos para cumplir los procesos de identificación y autenticación, incluido un nombre de usuario y una contraseña que representen su identidad dentro del sistema. A continuación, el servicio informará al usuario de qué métodos de verificación adicionales (si los hubiera) son necesarios para finalizar su cuenta.

Estos métodos adicionales suelen consistir en diferentes factores:

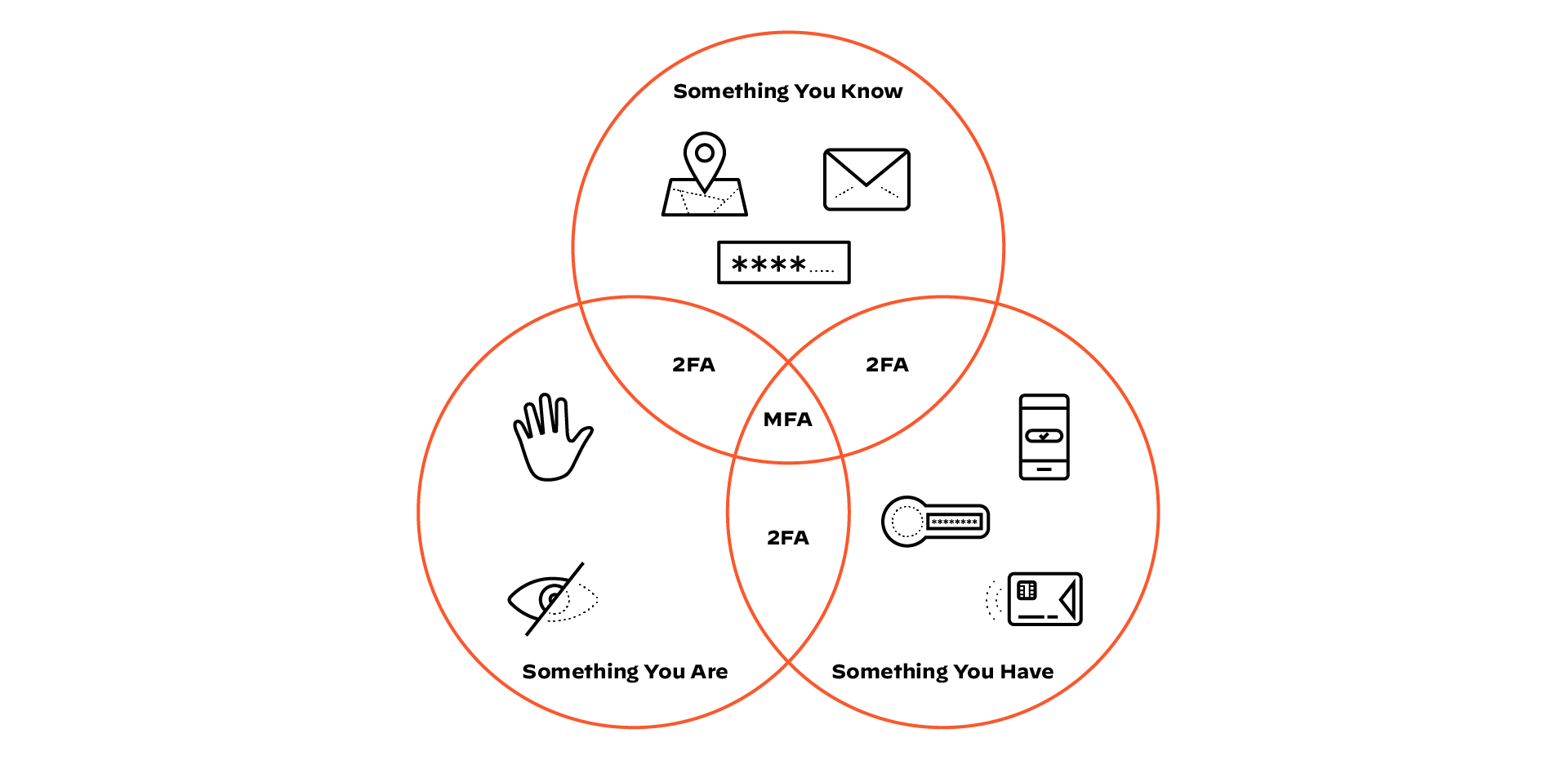

- Algo que conozca (por ejemplo, una contraseña, un número de identificación personal o PIN y/o preguntas de seguridad)

- Algo que tiene (por ejemplo, un dispositivo móvil, una cuenta de correo electrónico, una llave de seguridad física o una tarjeta bancaria), y/o

- Algo que usted es (por ejemplo, una identificación biométrica como huellas dactilares o reconocimiento facial)

Cuando alguien se registre en ese servicio más adelante, el sistema le pedirá la información que envió cuando se inscribió. Sólo tendrán acceso al sistema cuando se hayan verificado correctamente a través de los métodos necesarios. Que este proceso se detenga en las credenciales o requiera múltiples formas de autenticación depende del servicio.

Tipos de autenticación

Aunque AMF es el término general para referirse a la exigencia de múltiples factores de verificación, existen términos específicos que se utilizan para describir tecnologías o escenarios de autenticación únicos, entre los que se incluyen los siguientes:

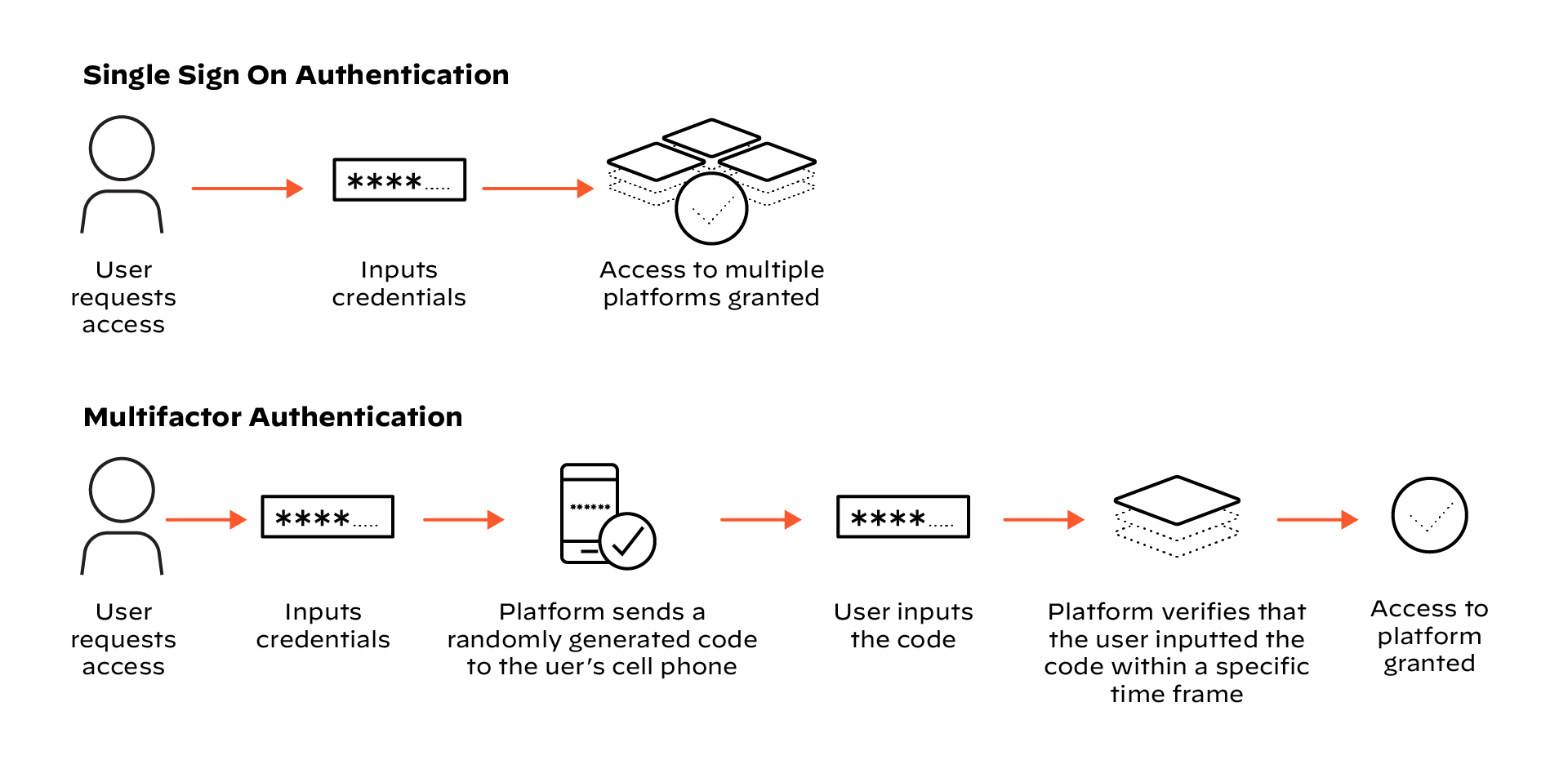

- Inicio de sesión único (SSO): Utilizado a menudo con los sistemas de gestión de identidades, el SSO permite a un usuario iniciar sesión en varias plataformas o servicios con un único conjunto de credenciales.

- Autenticación de dos factores (2FA): Requiere exactamente dos formas de autenticación para que un usuario acceda a un sistema.

- Autenticación en banda: Un servicio o plataforma contiene un canal de autenticación para que los usuarios se registren directamente.

- Autenticación fuera de banda: Una empresa utiliza un canal de comunicación diferente para autenticar a sus usuarios.

- Autenticación multifactor: La AMF exige tres o más formas de autenticación para que un usuario pueda acceder a un sistema.

- Autenticación multifactor adaptativa (AMFA): Autenticación basada en el riesgo (RBA), AMFA verifica la identidad del usuario analizando información como el rol, la ubicación, el dispositivo y más.

La plataforma o el servicio al que accede un usuario determina qué tipo de autenticación utilizar y qué métodos están habilitados.

Métodos de verificación

Hay muchas formas de que los usuarios verifiquen su identidad, y la lista sigue creciendo. Algunos formatos habituales son:

- PIN: Un código de entre cuatro y diez dígitos creado cuando el usuario se da de alta en el servicio o la plataforma.

- Cuestiones de seguridad: Los usuarios elegirán y responderán a estas preguntas cuando creen su cuenta y, a continuación, responderán a una o varias de las preguntas cuando se conecten.

- Verifique la información personal: Volver a teclear o verificar el número de teléfono móvil, la dirección de correo electrónico o la dirección física asociada a la cuenta.

- Tarjetas inteligentes: Una tarjeta con un chip de circuito integrado incorporado, como una tarjeta de débito/crédito.

- Basado en fichas: El usuario debe enviar un código aleatorio que se genera cuando introduce sus credenciales. Este código puede enviarse a su dispositivo móvil o a su correo electrónico o generarse en una aplicación de autenticación que el usuario se descargue o incluso en un dispositivo físico que se le envíe.

- Biometría: Métodos como el escaneado de huellas dactilares, el reconocimiento facial y otros pueden ayudar a los usuarios a verificar su identidad.

Muchas personas pueden identificar el uso de estos métodos en su vida cotidiana, tanto si se centran en la ciberseguridad como si no. El AMF se está convirtiendo en una parte más común - y más integral - de la sociedad de muchas maneras diferentes.

Ejemplos de autenticación

La autenticación multifactor se ha convertido en algo muy común; ¡usuarios de todo tipo de plataformas e industrias han estado utilizando la AMF sin siquiera saberlo!

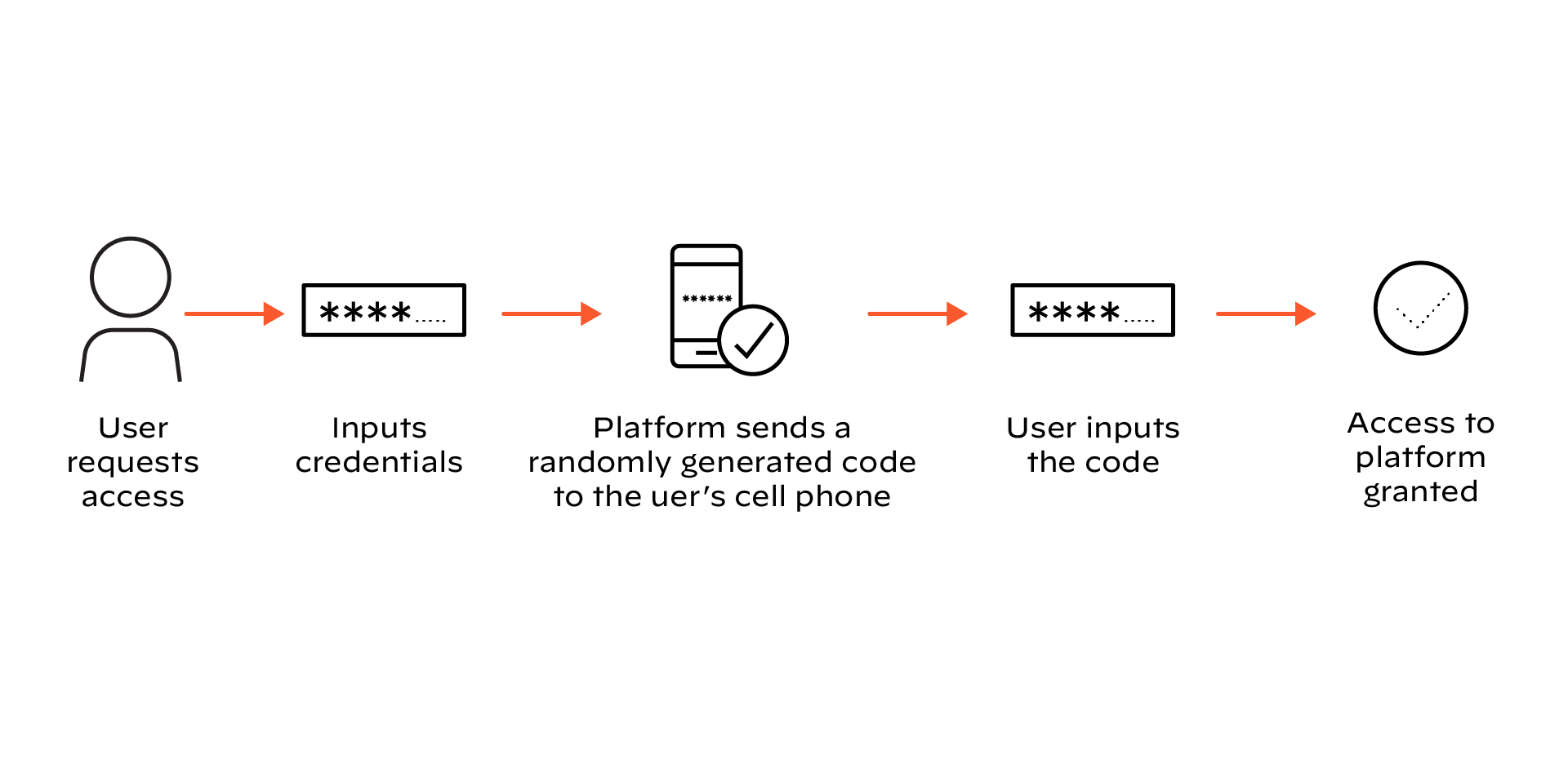

Muchos servicios utilizan 2FA cuando alguien se conecta a su plataforma en línea. Después de que alguien envíe sus credenciales de acceso, la plataforma generará aleatoriamente un código que se le enviará a través de una dirección de teléfono o de correo electrónico identificada cuando el usuario se registró originalmente. A continuación, el usuario introducirá ese código en la plataforma para obtener un acceso seguro.

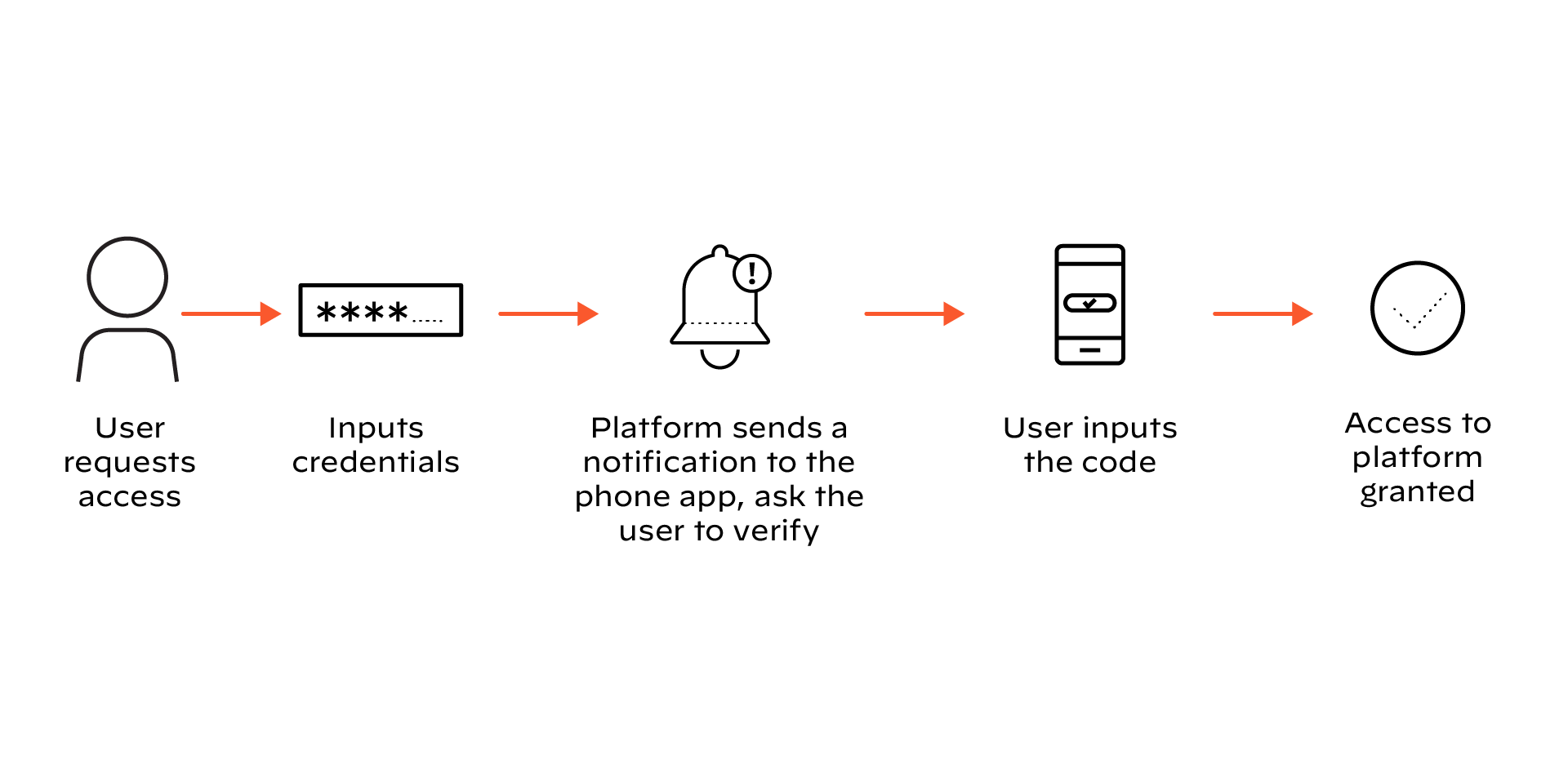

Otro ejemplo de autenticación procede de las empresas de gestión de identidad y acceso (IAM) que proporcionan métodos de autenticación B2B. Los usuarios deberán crear una cuenta con la empresa externa y descargar una aplicación complementaria en sus dispositivos móviles. Al iniciar sesión en el sistema, la plataforma envía una notificación a la aplicación y pide al usuario que verifique que está iniciando sesión. Este ejemplo de autenticación fuera de banda es muy común en el panorama laboral actual.

Uno de los mejores métodos de protección diaria es la autenticación multifactor, pero eso no significa que sea impenetrable.

¿Se puede piratear o eludir la MFA?

Aunque la AMF reduce en gran medida la probabilidad de que un ataque tenga éxito, todavía puede ser eludida de varias maneras. Es posible a través de phishing, malware y ataques meddler-in-the-middle. A veces, incluso se trata de un error del usuario: en ocasiones, los usuarios habilitan las solicitudes de autenticación aunque no conozcan su origen. Simplemente supondrán que la solicitud procede de un proceso en segundo plano o que han olvidado que habían solicitado el acceso.

Aunque el AMF no es un plan de defensa concreto por sí mismo, es absolutamente necesario implementarlo en un sistema. Para una protección adicional, los SOC pueden recurrir a soluciones de protección de endpoint como Cortex XDR o SOAR como Cortex XSOAR para identificar posibles brechas y automatizar las respuestas.